展示网空能力肌肉的”精神战”——对SentinelOne曝光fast16的综合分析

时间 : 2026年04月26日

1.背景与信息析谬

1.1 SentinelOne报告的背景与关注

2026年4月,美国网络安全厂商SentinelOne在新加坡Black Hat Asia会议上发布了一篇名为"Fast16: The Silent Saboteur"的技术报告[1](以下简称“SentinelOne报告”),披露了一个据称可追溯至2005年的国家级网络破坏框架fast16。该报告由SentinelOne研究员Vitaly Kamluk与Juan Andres Guerrero-Saade联合撰写,核心论点是fast16的出现时间比2010年被公开的震网(Stuxnet)蠕虫早了约五年,从而"将国家级网络破坏行动的发现时间提前了五年"。安天安全研究与应急处理中心(安天CERT)对这一报告和相关样本进行了跟踪与研判,认为相关研究和报告在技术层面具备非常高的专业性,同时其发布的时点和动机有鲜明的配合美方在中东实施“精神战”的特点。

1.2 信息析谬:时间线的澄清

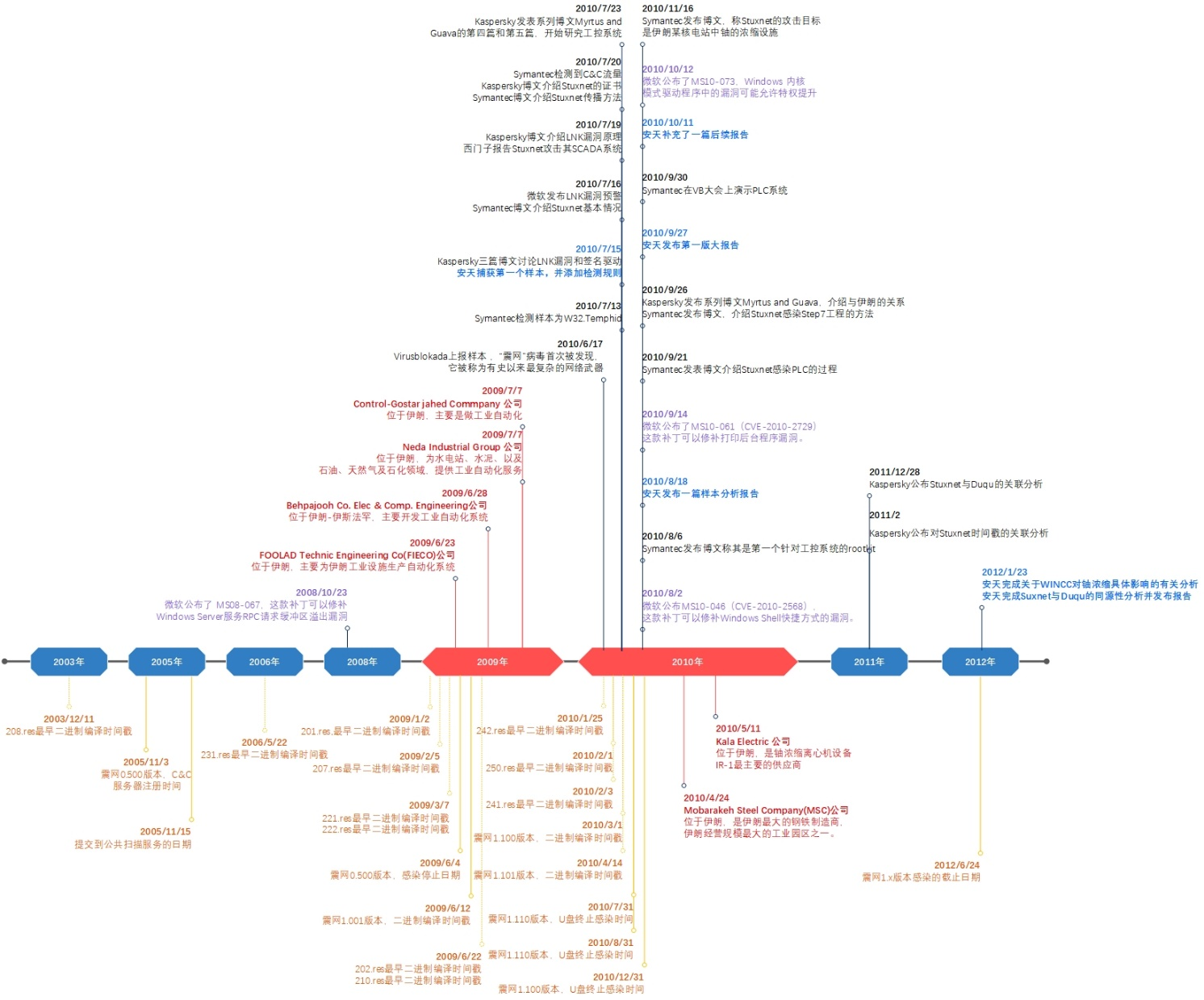

SentinelOne报告带来的一个时间线问题是其认为:fast16将国家级网络破坏活动的历史起点与震网相比前移五年,即从2010年提前到2005年(fast16样本编译时间)的说法。这一表述在基本事实层面存在错误。震网最早的攻击行动实施时间并非2010年,而是2008年。根据《纽约时报》2012年6月的调查报道以及荷兰《人民报》(De Volkskrant)2019年的深度调查,美方通过荷兰情报与安全局(AIVD,Algemene Inlichtingen- en Veiligheidsdienst)在2007年买通了伊朗纳坦兹核设施中西门子工业控制系统的运维工程师,通过USB摆渡设备将震网病毒0.5版本[2]植入到目标工控体系中。公众普遍认为的2010年,是由于震网1.x版本调整为蠕虫机理传播,其在扩散感染后被白俄罗斯安全公司VirusBlokAda于2010年6月首次发现,随后赛门铁克(Symantec)、卡巴斯基(Kaspersky Lab)、ESET及安天等安全厂商跟进分析并公开发布研究报告[3]。换言之,2010年是震网被公开曝光的时间,而非其首次实施攻击的时间。从震网的脉络来看,其相关攻击域名等准备动作早在2005年也已经展开,部分资源文件最早编译时间为2003年。可以肯定fast16的实施时间确实早于震网,但无论以准备时间、样本时间戳和行动来看,均非五年,而是更短。

表1-1 fast16.sys样本标签

|

恶意代码名称 |

Trojan/Win32.Fast16 |

|

MD5 |

0FF6ABE0252D4F37A196A1231FAE5F26 |

|

原始文件名 |

07c69fc33271cf5a2ce03ac1fed7a3b16357aec093c5bf9ef61fbfa4348d0529 |

|

文件大小 |

43.54 KB(44580字节) |

|

文件格式 |

BinExecute/Microsoft.SYS[:X86] |

|

处理器架构 |

Intel 386 or later, and compatibles |

|

时间戳 |

2005-07-19 15:15:41 |

|

编译语言 |

Microsoft Visual C/C++ |

|

加壳类型 |

无 |

|

签名状态 |

无 |

|

信息来源 |

Virusview.net[4] |

图1-1 震网事件时间轴

1.3 真正的"早"与"复杂"之外

对fast16带来的一个自媒体和部分业内误读是,认为fast16代表美方网络进攻性行动起点始于2005,这就是显然的失误。美国情报机构NSA下的专职网络攻击机构TAO(Tailored Access Operations,特定入侵行动办公室)早在1998年即已成立,2000年已有明确的攻击全球多个信息基础设施领域的目标战果清单[5]。安天在2016年发布的"从方程式到方程组"报告[6]中指出,方程式组织已具备覆盖Windows、Linux、Solaris、Mac OS X、iOS等全平台的攻击载荷能力,其恶意代码最早活跃时间可上溯至2002年,甚至可能存在更早的未知版本。卡巴斯基认为方程式组织(即TAO)在Win9x下的样本EquationLaser在2001年已经开始使用。

SentinelOne披露fast16的价值关键并不是单纯的时间更早,也并非因为机理复杂,而是报告所述的“这使得fast16脱离了通用间谍工具范畴,进入战略破坏范畴”。其代表的并不是单纯的入侵获取,其不是单纯的情报作业,而是一场作战行动——它通过内核驱动静默篡改高精度工程仿真软件的浮点运算结果,以“失准”的方式在数月乃至数年内制造系统误差,可能导致工程灾难或科研误导。而这也是报告认为其将发现国家级网络破坏行动时间相较震网提前5年的原因。从长期网空威胁行为体情报活动和作战的中国研究者视角,我们需要坚持从“战略上藐视,战术上重视”的辩证视角,fast16的发现不应被简化为一场“最早”或“最复杂”的攀比叙事,而是进一步强化我们对网络空间对抗规律的认识,把握规律,提升能力。

2.fast16对应的是一场军事作战行动

2.1 美方术语对网空情报和网空攻击的差异

要准确理解fast16的作战属性,首先需要在理论框架层面厘清几个核心概念。基于国内语义习惯与西方军事术语体系的差异,国内往往将各种对网络设施有侵害影响的活动统称为"网络攻击"。但在美军的军事术语体系中,基于网络入侵、持久化等能力所支撑的持续信息和情报窃取活动,被明确称之为网络情报作业(Cyber Intelligence Operations,CIO)或译为网络情报利用,其对应的传统缩写为CNE(Computer Network Exploitation,计算机网络利用)。而只有对目标信息系统或网络造成实质性运行影响的行动,才被称为"网络攻击",即CNA(Computer Network Attack,计算机网络攻击)。

在美军最新的网络作战条例JP 3-12(Joint Publication 3-12, Cyberspace Operations,《联合网络空间作战条令》)[7]中,美方术语体系经历了重要更新。该条令于2013年2月首次发布,2018年更新至第二版,明确用Cyber(网络空间)代替了此前的Computer and Network(计算机与网络),对应缩写也调整为CE(Cyber Exploitation,网络空间利用)和CA(Cyber Attack,网络空间攻击)其中,CE对应传统CNE的情报获取功能,CA对应传统CNA的打击毁伤功能,而CD则是保护己方网络空间资产免受敌方攻击的防御性作战。值得注意的是,JP 3-12特别强调CE与CA之间的"同构性"和"可转换性",同一支网络作战部队在执行CE任务时所建立的持久化访问权限和对目标环境的深度了解,可以迅速转换为执行CA任务时的精确打击能力。

2.2 fast16破坏机理的技术本质

SentinelOne关于fast16的报告精华,显然并非仅在于其与震网或影子经纪人泄露线索的关联和归因,而在于其所揭示的对三套高精度工程和仿真套件的精准数据破坏机理。这三套软件分别是LS-DYNA 970、PKPM和MOHID水动力建模平台,它们分别覆盖了核工程物理仿真、土木工程结构分析和环境水资源建模三个高度敏感且战略价值巨大的专业领域。这一破坏机理的分析,直接证明fast16的设计意图并非情报窃取,而是通过篡改目标软件的核心计算结果,造成工程决策失误、结构设计缺陷或物理系统运行灾难,从而达成战略层面的破坏效果。

据SentinelOne报告披露,fast16的整体架构包含两个核心组件:一个具备自我复制能力的传播组件(蠕虫模块)和一个名为fast16.sys的内核级驱动程序。蠕虫模块负责在局域网内通过Windows网络共享功能横向移动,寻找潜在的目标主机;一旦成功感染目标系统,蠕虫模块会检查目标系统上是否存在安全软件(如杀毒软件、HIPS主机入侵防御系统等),若判定环境"安全",则将fast16.sys内核驱动安装到系统中。这种"环境侦察+条件触发"的安装策略,体现了极高的作战安全意识:攻击者并不追求感染数量最大化,而是追求在关键目标上建立稳定、隐蔽、长期有效的毁伤能力。

fast16.sys内核驱动的核心功能是对目标工程仿真软件的浮点运算结果进行静默篡改。具体而言,该驱动程序会监控系统中所有加载到内存中的可执行代码,通过一套精密的"模式匹配规则"识别目标软件。这些规则可能基于目标软件的特定代码签名、内存布局特征、动态链接库(DLL)加载模式或浮点运算单元的调用序列。一旦识别出目标软件(如LS-DYNA、PKPM或MOHID),fast16.sys会钩取(hook)该软件的浮点运算函数,在其计算过程中对中间结果或最终输出进行微小但系统性的修改。这种修改的幅度极其微小,可能在有效数字的第五位或第六位之后,以至于在单次计算中几乎不可能被察觉,但随着计算规模的扩大和迭代次数的增加,微小偏差的累积效应将导致灾难性的系统性错误。

Kamluk在Black Hat Asia会议的演讲中对此描述得极为形象:"它专注于对这些计算进行轻微改动,使其导致失败——非常微妙的失败,可能不是立即显现的。系统可能会更快磨损、坍塌或崩溃,科学研究可能得出错误的结论,可能造成严重伤害。坦白说,这是一场噩梦。"这一描述与安天对网空作战"失准"打击形态的定义高度吻合:不是直接摧毁物理设施,而是通过篡改决策依据(计算结果),让被攻击者在不知情的情况下做出错误的工程决策,最终导致物理世界的毁伤。这种毁伤路径的隐蔽性和延迟性,使得归因溯源几乎不可能在毁伤发生前完成,从而构成了极具战略价值的非对称打击能力。

被fast16锁定的三套仿真软件均具有高度的专业性和战略敏感性,其选择绝非偶然,而是经过精心情报分析后的定向打击决策。LS-DYNA是由美国劳伦斯·利弗莫尔国家实验室(Lawrence Livermore National Laboratory)的科学家最初开发的多物理场显式动力学仿真软件,广泛应用于碰撞测试、结构分析、爆炸效应模拟、金属材料在极端条件下的行为模拟等国防和核能领域。据科学国际安全研究所(Institute for Science and International Security,ISIS)的公开报告,伊朗科学家曾在其核武器相关研究中广泛使用LS-DYNA,包括模拟核装置中金属的相互作用、弹道导弹再入大气层时核弹头受到的冲击效应等高度敏感的问题。PKPM(Peking University Program for Structural Design)是中国建筑科学研究院开发的建筑结构分析与设计软件,在中国土木工程领域具有极高的市场占有率,广泛应用于高层建筑、桥梁、大坝等关键基础设施的设计计算。MOHID(Modelo Hidrodinamico)则是由葡萄牙研究者创建的水动力学建模平台,主要用于环境建模、海洋流动模拟和水资源系统管理。这三款软件分别覆盖了核工程仿真、土木结构设计和环境水资源三个关键领域,fast16对它们的针对性攻击,展现了极为明确的国家战略意图:通过影响目标国家的核工程能力、基础设施安全和水资源管理,在物理世界造成长期、系统性的战略劣势。

2.3 从情报作业到作战行动的跨越

将fast16与震网进行技术对比,可以更为清晰地理解其作战定位和毁伤逻辑的差异。震网(Stuxnet)的核心毁伤机理是通过篡改西门子PLC(Programmable Logic Controller,可编程逻辑控制器)的变频器控制指令,使伊朗纳坦兹核设施中的IR-1型离心机以远超设计极限的转速运行,从而在短时间内造成离心机转子的物理损坏和报废。这是一种典型的"硬杀伤"模式:攻击效果直接、毁伤可见、时间窗口短,但也正因为其毁伤的直接性,使得被攻击方能够相对较快地识别出遭受了攻击。相比之下,fast16选择了一条更为隐蔽的"软杀伤"路径:它不是直接摧毁物理设备,而是通过篡改仿真计算结果,让工程师在不知情的情况下设计出存在系统性缺陷的产品或设施。这种缺陷可能在数月甚至数年后才会显现——一座桥梁的承重设计出现偏差可能在通车数年后导致结构疲劳断裂;一个核装置的材料配比计算失准可能在长期运行后导致不可预测的物理后果;一套水坝的应力分析产生系统性错误可能在极端气象条件下引发溃坝灾难。这种"延迟毁伤+归因困难"的组合,使fast16具备了比震网更为深远的战略威慑价值。

从军事作战理论的角度审视,fast16完美契合了美军JP 3-12条令中关于CA(Cyber Attack)的定义特征:"网络空间攻击是在网络空间中创造拒绝、降级、破坏、操纵或摧毁效果以达成目标的行动。"fast16所创造的"操纵"效果——对浮点运算结果的精确操纵——正是CA定义中最为精细也最具战略隐蔽性的打击形态。它不是简单的拒绝服务(DoS,Denial of Service),不是直接的物理破坏,而是在保持系统表面上正常运行的前提下,从内部腐蚀其输出的可信度和决策价值。这种作战样式对于高度依赖计算机仿真和数值分析的现代工程体系而言,构成了一种全新的、难以防御的战略威胁向量。

2."失准"是fast16达成的作战破坏效能,但植入和持久化是其基础

3.1 安天定义的网空军事行动打击效果

安天在“从全域对抗视角分析网空对抗致效的本质机理”相关研究中,将网空军事行动的打击效果为五种形态:"失联、失控、失速、失准、失能",并在其他报告中,补充了“失财”,其中,"失联"指通信链路或指挥控制链路被切断,使目标系统的信息交换能力丧失;"失控"指对目标系统的控制权限被敌方夺取,使合法管理者丧失对系统的支配能力;"失速"指系统的运行/飞行状态被破坏,导致对应的物理后果;"失准"指系统输出结果或决策依据被篡改而导致方向性错误,使基于该系统的判断和决策系统性偏离真实;"失能"指系统失去服务能力,或与能源动力的支撑遭遇断开,“失财”是所有者或者载体的物理电子资产损失或被转移。这六种打击形态并非孤立存在,而是在复杂的网空作战任务中可以相互转化的使能效果。形成从信息域到物理域的递进毁伤链条。fast16所实现的干扰效果,恰恰精准对应了"失准"这一打击形态。

其中"失准"作为一种独立的网空打击形态,其理论价值在于揭示了网络攻击不仅可以造成可见的毁伤,更可以通过对信息可信度的腐蚀来实现隐蔽的战略目标。在传统的军事打击理论中,攻击的效果通常以物理毁伤程度来衡量;但在网空作战领域,信息本身就是作战环境和作战资源,对信息的操纵可以产生不亚于物理毁伤的战略后果。fast16对LS-DYNA等仿真软件浮点运算结果的篡改,本质上是一种针对"决策依据"的攻击:它不摧毁计算程序身,而是让计算程序输出错误的结果;它不破坏桥梁本身,而是让工程师基于错误的应力分析建造一座注定会倒塌的桥梁。这种攻击逻辑的高度抽象性和通用性,意味着"失准"打击可以适用于几乎所有依赖数值仿真和计算机辅助设计的工程领域。

类似的行为样式,安天在历史研究工作中已有揭示并公开发布过相关研究成果。在XCon安全峰会2012年报告中,安天展示了依托打印机USB接口瘫痪主机系统的攻击思路[8]。打印机作为办公网络中常被忽视的安全薄弱环节,其驱动程序往往以高权限运行于操作系统内核层,而打印机固件又缺乏有效的安全验证机制。安天的研究揭示了攻击者可以通过伪造打印任务、篡改打印机驱动缓冲区或利用打印机固件漏洞,在主机系统上执行任意代码,甚至通过打印机作为跳板横向渗透到内网核心资产。这一研究的深层意义在于:看似无害的外围设备(打印机)一旦被攻击者控制,其产生的"失准"效果——如打印错误的工程图纸、篡改的财务报告、伪造的合同文本——可以直接影响物理世界的决策和行动,而攻击者本身却无需与被攻击的核心系统进行任何直接交互。

同年XCon 2012年报告中,安天还揭示了对长波授时信号(如中国的BPL长波授时台信号)进行干扰和伪造的技术可能性[9]。长波授时信号是电力调度系统、金融交易系统、通信网络和关键基础设施时钟同步的重要时间基准来源。一旦授时信号被恶意篡改——例如通过伪基站或信号注入技术将系统时钟向前或向后调整数秒甚至数分钟——依赖精确时间同步的分布式系统将面临系统性的"失准"风险。在金融领域,时钟偏差可能导致高频交易系统的订单排序错误,造成巨额经济损失;在电力领域,时钟不同步可能导致电网保护继电器的动作时序错乱,引发大面积停电事故;在通信领域,时钟漂移可能导致加密会话的密钥协商失败,造成通信中断或安全降级。安天在报告中特别指出,长波授时信号的攻击面长期以来被安全社区严重低估,其防护机制主要依赖于物理层的安全假设(如信号传播延迟、发射功率等),而这些假设在现代软件无线电(SDR,Software Defined Radio)技术面前已不再成立。

在XCon 2013年报告中,安天进一步分析了三维打印机的安全性问题[10],将"失准"打击形态的研究延伸到增材制造领域。3D打印机的核心工作流程包括三维建模、切片处理(将三维模型分解为二维层片)和G-code指令生成。安天的研究揭示了攻击者可以通过多种途径对3D打印过程实施"失准"攻击:第一,篡改三维模型文件(如STL文件),在不改变外观的情况下修改内部结构参数;第二,入侵切片软件,调整层厚、填充密度或支撑结构算法,使打印成品在受力时产生未预期的应力集中;第三,直接修改G-code指令,在打印过程中引入微观缺陷或改变材料沉积路径。这些攻击的共同特点是:打印成品在外观检验阶段几乎无法被发现,只有在实际使用中承受设计载荷时才会暴露结构性缺陷,从而在航空航天部件、医疗器械、汽车零部件等关键领域造成严重后果。安天在报告中以航空涡轮叶片为例,展示了如何通过修改切片算法中的内部蜂窝结构参数,使叶片在承受正常气动载荷时发生共振疲劳断裂,而表面检查却无法发现任何异常。这些XCon研究成果从方法论上验证了"失准"作为一种独立打击形态的普遍性和危害性。

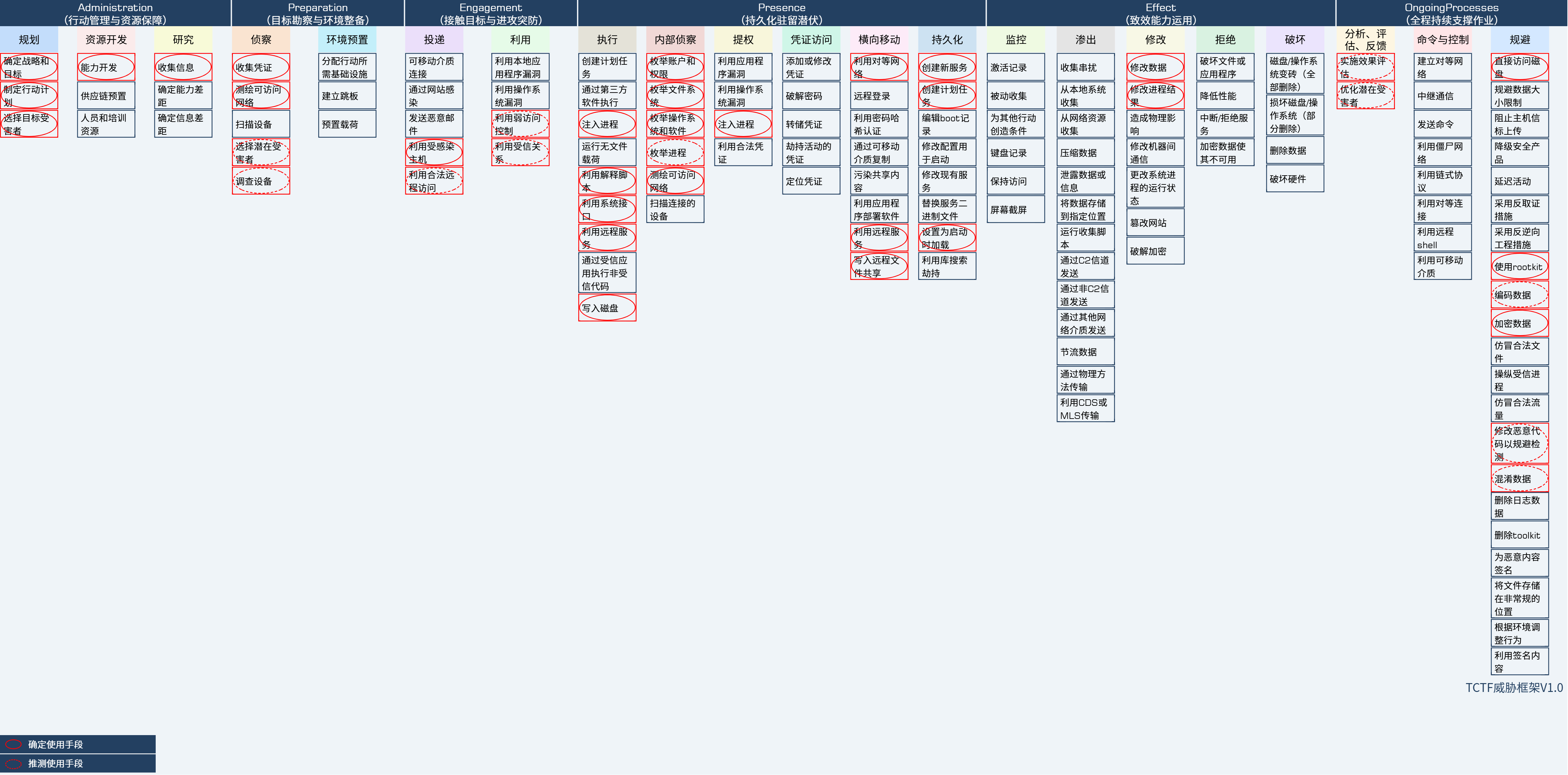

3.2 从NSA/CSS技术网空威胁框架中的效能看fast16的战术编排

2018年发布的NSA/CSS技术网空威胁框架(NSA/CSS Technical Cyber Threat Framework,NTCTF)[11]进一步细化了网空作战的理论框架。NTCTF从三个维度对网空威胁进行结构化描述:Actor(行为体)、Action(行动)和Effect(致效能力运用)。在Effect维度中,NTCTF将效能目的明确划分为五种:"监控(Monitor)、渗出(Exfiltrate)、修改(Modify)、拒绝(Deny)、破坏(Destroy)"。其中监控和渗出属于CE/CNE的范畴——即通过秘密收集信息或提取数据来实现情报价值;而修改、拒绝和破坏则明确属于CA/CNA的范畴——即通过篡改数据、拒绝服务或物理摧毁来实现作战打击效果。fast16所实现的"修改"型效能——对高精度工程仿真软件计算结果的系统性篡改——在NTCTF框架中被明确定位于CA/CNA范畴,而非CE/CNE。这一官方框架的界定,为将fast16定性为军事作战行动而非情报作业提供了权威的参照系。

回到fast16的作战机理:其对LS-DYNA等仿真软件的浮点运算结果进行篡改,本质上是一种高度精确的"失准"打击。与震网直接破坏离心机硬件的"失能"打击不同,fast16选择了一条更为隐蔽、更难追溯的毁伤路径。它并不直接摧毁物理设施,而是让工程师和科学家基于被篡改的计算结果做出错误的设计决策——一座桥梁的承重设计出现偏差、一个核装置的材料配比计算失准、一套水坝的应力分析产生系统性错误。这些错误不会在恶意代码活跃时立即暴露,而可能在数月甚至数年后,以工程质量事故的形式显现,从而极大地增加了归因溯源的难度。更为棘手的是,当毁伤最终发生时,调查人员首先会怀疑的是设计者的专业水平、材料质量或施工规范,而不会第一时间想到十多年前的某个恶意代码对仿真软件计算结果进行了微小篡改。这正是fast16作战设计中最具战略威慑力的地方:它将归因窗口从"毁伤发生时"提前"攻击实施时",两者之间可能相隔十年以上,远超任何司法和情报调查的常规追溯能力。

安天基于SentinelOne报告生成fast16的NSA/CSS技术网空威胁框架,fast16共涉及其中6个阶段,12个目标,29个行为。

图3-1 fast16基于TCTF威胁框架的战术标注(基于SentinelOne报告生成)

表3-1 fast16的 TCTF网空威胁框架映射表(基于SentinelOne报告生成)

|

阶段 |

目标 |

行为 |

|

行动管理与资源保障 |

规划 |

确定战略和目标 |

|

制定行动计划 |

||

|

选择目标受害者 |

||

|

资源开发 |

能力开发 |

|

|

研究 |

收集信息 |

|

|

目标勘察与环境整备 |

侦察 |

收集凭证 |

|

测绘可访问网络 |

||

|

接触目标与进攻突防 |

投递 |

利用受感染主机 |

|

持久化驻留潜伏 |

执行 |

注入进程 |

|

利用解释脚本 |

||

|

利用系统接口 |

||

|

利用远程服务 |

||

|

写入磁盘 |

||

|

内部侦察 |

枚举账户和权限 |

|

|

枚举文件系统 |

||

|

枚举操作系统和软件 |

||

|

测绘可访问网络 |

||

|

提权 |

注入进程 |

|

|

横向移动 |

利用对等网络 |

|

|

利用远程服务 |

||

|

写入远程文件共享 |

||

|

持久化 |

创建新服务 |

|

|

创建计划任务 |

||

|

设置为启动时加载 |

||

|

致效能力运用 |

修改 |

修改数据 |

|

修改进程结果 |

||

|

全程持续支撑作业 |

规避 |

直接访问磁盘 |

|

使用rootkit |

||

|

加密数据 |

3.3 CE和CA的同构化与转换关系

然而,要达成这种持续稳定的"失准"效果,fast16必须首先完成两个前提条件:成功植入目标系统,并建立长期持久化机制。这正是CE/CNE与CA/CNA之间同构化和转换关系的典型体现,也是理解网空作战体系化本质的关键。在美军网络作战理论中,CE行动所建立的持久化访问权限、对目标环境的情报掌握、对防御态势的深入了解,是后续CA行动得以成功实施的基础条件。没有前期的情报作业和持久化控制,精确的数据篡改载荷根本无法被投放到正确的目标环境中,更无法长期潜伏以覆盖完整的工程计算周期。

从fast16的具体实现来看,其持久化机制展现了极高的工程化水准。fast16.sys内核驱动的安装过程采用了多层伪装和反检测技术:首先,传播组件(蠕虫模块)在进入目标系统前会执行严格的环境侦察,检查系统中是否存在已知的杀毒软件进程、HIPS驱动或行为监控工具;若检测到安全软件,蠕虫模块会主动放弃安装内核驱动,仅保持低活跃度的潜伏状态,等待更安全的时机其次,内核驱动的开发使用在Windows 驱动签名强制(Driver Signature Enforcement)的机制出现之前,利用了早期Windows XP时代的驱动加载不需要签名的机制。再次,fast16.sys在运行时会采用多种反调试和反取证技术,包括内存代码加密、运行时自修改、对调试器符号的检测和规避等,以延长其在目标环境中的存活时间。

fast16样本于2016年被上传至VirusTotal,但其核心驱动fast16.sys的编译时间戳显示为2005年。在长达十余年的潜伏期内,该框架需要持续地在目标环境中保持静默,避免触发任何安全软件的告警,同时确保其篡改逻辑能够随目标软件的版本更新而持续生效。这要求攻击者不仅拥有极为精湛的恶意代码工程能力,还需要对目标软件的内部架构、浮点运算流程和内存布局有深入的理解。其自身是CE向CA持续能力转化的例证。

4.SentinelOne报告内容佐证了美方攻击为"A2PT"的观点

4.1 SentinelOne此前对安天提出A2PT这一术语的质疑

SentinelOne的同行此前曾极力质疑安天所提炼的A2PT术语。SentinelOne研究员达科塔·卡里(Dakota Cary)在其社交平台X(原Twitter)账户上专门就A2PT发帖,引用2024年《环球时报》两篇对安天公司相关技术报告的报道[12][13],特别强调安天用A2PT特指"源自美国的网络攻击",借此突出美国"更强大、更邪恶"。其帖子试图暗示这一术语是为了配合中方媒体的传播而"构造"出来的,而非基于客观技术标准的学术概念。这一质疑并非孤立的学术争论,而是SentinelOne长期参与的美国网络安全智库"反华合唱团"(Anti-China Chorus)舆论攻势的一部分。

对此,我们的俄罗斯同行奥列格·沙基罗夫(Oleg Shakirov,俄罗斯外交学院网络安全中心专家)在评论中做了回应:安天至少从2016年就已开始使用A2PT这一术语,并引用了安天2016年发布的"从方程式到方程组——EQUATION攻击组织高级恶意代码的全平台能力解析"报告作为佐证,说明这一技术概念的沿革历史。沙基罗夫指出,A2PT并非为了配合任何媒体的传播报道而临时构造的概念,而是安天在长期跟踪分析超高能力网空威胁行为体过程中,基于对攻击技术特征、工程体系规模和持久化能力的系统性评估,逐步形成并固化的学术术语。安天2015年12月发布的年度报告[14]中,也已将APT攻击能力细分为A2PT、APT、准APT、轻量级APT几个等级。A2PT不是标签政治,而是对超高能力网空威胁行为体的能力分级。

4.2 A2PT术语的真实灵感来源

安天A2PT的术语灵感恰恰来自美方研究者。洛克希德·马丁(Lockheed Martin)研究院研究员Michael在2014年发布的《Why Stuxnet Isn't APT?》[15]一文。该文是西方安全学术界首次系统质疑将震网简单归类为APT(Advanced Persistent Threat,高级持续性威胁)做法的重要文献。Michael在文中指出:"Stuxnet蠕虫的复杂程度非常之高。其代码难以进行逆向工程,包含一个PLC rootkit和多个零日漏洞,而且代码可以在具备不同芯片组的处理器上运行。很多时候,APT攻击中的二进制文件相对简单,在客户端应用程序中通常利用单个漏洞。"Michael的核心观点是:Stuxnet并非典型的APT攻击,因为其目标不是长期潜伏窃取情报(CNE/CE),而是直接对物理设施造成毁伤(CNA/CA)。"关于Stuxnet是一场作战行动,应把它归于CNA,但APT攻击属于CNE"——这一论断恰恰与本文前述关于fast16作战属性的分析高度相关,也为安天区分"普通APT"与"超高能力国家级攻击"提供了最初的理论触发点。

安天在2015年正式提出A2PT(Advanced Advanced Persistent Threat,高级的高级持续性威胁)这一术语,将拥有全平台载荷攻击能力、超级成本支撑和庞大工程体系支撑的超高能力国家/地区行为体所发起的攻击活动,与传统APT攻击进行明确区分。这一区分并非简单的修辞升级,而是基于对威胁形态结构性差异的深入观察。传统APT攻击通常具有以下特征:攻击目标相对单一或有限(如特定企业、政府机构或行业),攻击载荷的技术复杂度中等(通常利用已知漏洞组合或单个零日漏洞),工程化程度较低(缺乏体系化的载荷演进和多平台覆盖能力),成本投入可控(通常为数万至数十万美元级别)。而A2PT级别的攻击则呈现出完全不同的规模特征:攻击目标覆盖全球多个国家、多个行业、多种基础设施类型;攻击载荷具备全平台覆盖能力(Windows、Linux、macOS、iOS、Android、嵌入式系统、工控系统等);工程化体系庞大且模块化(包含数十甚至上百个独立组件,每个组件可独立升级替换);成本投入巨大(可能需要数亿美元级别的年度预算和数百人的研发团队)。

2016年,安天在发表方程式组织全平台解析报告时,将A2PT定义为"拥有全平台载荷攻击能力的攻击组织",并将其恶意代码载荷的全平台覆盖能力作为A2PT组织的重要标志。此后,安天在历年发布的威胁年报、专项分析报告中持续使用并完善这一术语的内涵,其技术界定标准逐步细化为以下五个维度:第一,攻击装备的体系化与模块化程度——A2PT组织的工具库通常包含数十至上百个独立组件,各组件之间通过标准化接口耦合,可灵活组合以适配不同目标和环境;第二,载荷能力的跨平台覆盖广度——A2PT组织具备覆盖主流操作系统、嵌入式平台和工业控制系统的全栈攻击能力,而非局限于单一平台;第三,持久化机制的深度与隐蔽性——A2PT组织的持久化组件通常深入操作系统内核、固件甚至硬件层面,能够在目标环境中存活数年乃至十余年而不被发现;第四,攻击行动的战略意图与物理毁伤能力——A2PT组织的攻击目标往往超越情报窃取,直指物理世界的毁伤和战略目标的达成;第五,工程体系的迭代演进能力——A2PT组织的工具库呈现持续更新和代际演进特征,每一代工具都在前一代基础上吸收新技术、规避新防御,形成长期的技术对抗优势。

4.3 fast16的高度复杂性印证A2PT判断

fast16的技术特征,恰恰为A2PT这一术语提供了又一有力佐证。SentinelOne报告中列举了fast16与当时普通攻击工具的多项显著差异:"2000年代初,网络蠕虫数量众多。大多数由爱好者编写,传播迅速,且几乎没有有效载荷。Fast16起源于同一时期,但其作为国家级工具的起源遵循完全不同的模式。"fast16展现出了A2PT级别的国家级攻击装备的多项典型特征。

第一,高度定向的积木化载荷设计。fast16并非漫无目的地传播感染,而是精确锁定LS-DYNA、PKPM、MOHID等特定工程软件。这种定向性意味着攻击者此前已经完成了大量目标侦察和情报分析工作——了解目标机构使用何种软件、这些软件的版本分布、运行环境特征以及计算流程的脆弱环节。这种情报准备本身就需要投入大量资源和时间,远超普通APT攻击者通常愿意承担的侦察成本。

第二,深度内核级持久化。fast16通过内核驱动实现计算结果的静默篡改,规避用户态安全软件的检测。用户态的安全监控工具通常无法直接观察内核层的内存操作和函数钩取行为,因此fast16的篡改活动对传统安全防御体系具有天然的规避优势。这种内核级持久化设计需要攻击者具备深厚的操作系统内核开发经验,其技术门槛远高于普通的用户态恶意代码。

第三,高度隐蔽性。fast16的实际部署环境指向伊朗工业体系中的WinXP、Server2000等主机系统,在2010年仍有大量继续运行和使用。但在震网事件于当年曝光后,并未在伊方的关联排查中被发现。更为关键的是,该样本早在2016年即已作为公开文件被提交至VirusTotal平台,在全球安全企业持续开展的动静态分析、元数据向量梳理、与情报拓线中,却始终未被有效识别和“捞出”。这说明fast16在结构有效规避了传统特征检测和常见猎杀逻辑,其设计者在构造中,通过内核驱动混淆、反静态分析设计和工程化分仓等导致其长期未被关注。

第四,精密的工程化开发。SentinelOne在代码分析中发现,fast16的代码中包含版本控制系统痕迹,表明其经历了多轮迭代开发和版本管理。这种工程实践与企业级软件开发流程高度一致,与通常由个人或小型团队开发的APT工具形成鲜明对比。版本控制系统的使用意味着fast16的开发是一个组织化、流程化的工程活动,而非某个独立黑客或小型团体的即兴之作。

第五,物理毁伤意图与战略级破坏逻辑。fast16 并非以窃取数据或系统控制为目标的常规间谍软件,而是一种针对物理世界实施间接毁伤的"逻辑炸弹"式攻击框架。其核心机制是通过内核驱动在内存中实时修补浮点运算代码,向特定工程仿真软件的计算结果注入微小但系统性的误差。这种篡改不会导致软件崩溃或触发常规安全告警,而是让计算结果在表面上依然"正常运行",但输出数据已被人为扭曲。

综上所述,fast16的五大技术特征——载荷模块化、内核持久化、高度隐蔽性、工程化开发与物理毁伤意图——与安天定义的A2PT的特性高度吻合。这一吻合性并非偶然的巧合,而是反映了国家级超高能力网空威胁行为体在攻击装备开发上的共性规律:它们都遵循"大规模投入、体系化建设、长期对抗、战略致效"的发展逻辑。SentinelOne作为长期跟踪国家级威胁的国际安全厂商,其报告中揭示的fast16特征,恰恰从外部视角印证了安天A2PT概念的客观性和普适性。达科塔·卡里对A2PT术语的质疑,实质上暴露了是其自身的立场产物,而非A2PT概念本身存在缺陷。

5.SentinelOne发布报告的地缘安全背景分析

5.1 技术报告的专业水准与双重面孔

首先必须肯定和承认:SentinelOne的这篇报告从纯粹技术角度看,是一篇具备极高专业水准的分析成果。其从海量样本中实现对目标样本的锁定、对fast16内核驱动篡改机理的逆向分析、对目标软件识别逻辑的梳理、对攻击载荷与传播组件关系的还原,均展现了扎实的技术功底。部分业界人士在私下交流中,认为相关成果可以视为威胁研究者对“AI可以完整代替安全研究者”的一种回应。人类专家分析能力与洞见在AI时代依然有巨大的不可替代价值,一位硅谷同行在对我们说:"虽然类似Mythos这样的模型可以极高效率发现大量的漏洞,但脱离人类专家很难独立输出类似量级的分析成果。

安天作为同样从事威胁行为体跟踪分析的安全研究团队,对这种技术层面的专业工作予以尊重,但我们有我们的政治立场。我们认为对报告技术层面的专业性肯定,与我们报告发布动机的分析和批判,是两个不同维度的问题,前者不应被后者所否定,后者也不应被前者所遮蔽。

SentinelOne作为一个“旋转门”特点的企业,其报告发布行为无法脱离其固有的组织属性和利益动机来孤立分析。SentinelOne公司成立于2013年,总部位于加利福尼亚州山景城,其产品ActiveEDR是一种基于行为AI模型的终端检测与响应平台。该公司具有非常典型的美国情报机构"旋转门"(Revolving Door)风格。所谓"旋转门",是指美国政府官员、情报机构人员与私营部门高管之间的双向流动机制:政府官员离职后进入私营企业担任高管,利用其政府关系和情报资源为企业获取订单;私营企业高管则通过向政府提供政策建议和技术服务,影响政府采购决策和行业监管方向。这一机制在美国网络安全行业尤为普遍,已成为情报机构影响力向私营领域延伸的重要通道。

SentinelOne的"旋转门"特征体现在多个层面。其首席信任官(Chief Trust Officer)亚历克斯·斯塔莫斯(Alex Stamos)曾是阿斯彭研究所(Aspen Institute)网络安全工作组成员、美国网络安全与基础设施安全局(CISA,Cybersecurity and Infrastructure Security Agency)咨询委员会成员,并担任爱沙尼亚北约集体网络安全卓越中心(CCDCOE,NATO Cooperative Cyber Defence Centre of Excellence)顾问委员会成员。斯塔莫斯的职业轨迹完美诠释了"旋转门"的运作模式:在Facebook担任首席安全官期间处理俄罗斯干预美国大选事件后,他进入学术界(斯坦福大学弗里曼·斯波格利国际研究所),随后又转入SentinelOne担任高管,同时保持与CISA、北约等政府/准政府组织的顾问关系。2023年1月,SentinelOne正式成为CISA联合网络防御协作组织(JCDC,Joint Cyber Defense Collaborative)成员;同年11月,该公司收购克雷布斯·斯塔莫斯集团(Krebs Stamos Group)后将其更名为PinnacleOne战略咨询公司,完成了旋转门中的重要的金融交易过程。

在观察者网长篇报道的《美国网络安全智库的"反华合唱团"》[16]一文,系统报道了以USCC(美中经济与安全审查委员会,U.S.-China Economic and Security Review Commission)听证会[17]为主要舞台的美方反华舆论操弄机制,本文提炼内容如下。2022年2月17日USCC"中国的网络能力"听证会上,达科塔·卡里作为"领唱",与约翰·陈(John Chen,美国企业研究所研究员)、温诺娜·德松布尔(Winnona DeSombre,前司法部网络安全检察官)等人形成"反华合唱的和弦",其证词构建了妖魔化中国网络安全企业、推动将中国踢出国际技术合作体系的完整叙事链。SentinelOne正是这一合唱机制在网络空间的技术执行端。其发布的技术报告服务于美国垄断资本和情报机构的价值叙事,与USCC听证会上的政治造势形成呼应,共同构成对华网空遏制链条的不同环节。从企业运营数据观察,SentinelOne的美国官方订单占比从2021年的12%飙升至2025年的37%,这种爆发式增长与该公司的"反华动作"高度同步。2023年第二季度,SentinelOne发布点名安天、360、奇安信中国三家网络安全企业的报告后,政府订单增长15%;2024年第四季度,该公司首次推动将中国踢出微软MAPP(Microsoft Active Protections Program)计划的提案后,政府订单增长22%。这些订单中包括5700万美元的美国国防部漏洞监控平台合约、2100万美元/年的联邦调查局(FBI,Federal Bureau of Investigation)网络威胁情报订阅服务等。"发布抹黑他国的技术报告——收购情报机构背景高管成为旋转门企业——获得国防和政府订单",已成为美国网络安全企业的一条成熟发展路径。这条路径的实质是:利用技术报告的专业外衣包装地缘政治叙事,通过塑造外部威胁来放大自身在政府预算中的价值,最终形成"威胁放大-安全投入-企业获利"的正向循环。

5.2 报告发布的战略时点与"精神战"意图

在此背景下审视fast16报告的发布时机与策略选择,其深层动机值得推敲。该报告发布于2026年4月,正值中东局势高度紧张、相关谈判几乎破裂、美以可能对伊朗重新开战端的关键节点。在这一高度敏感的战略窗口期,SentinelOne选择在Black Hat Asia会议上曝光fast16,其时机选择绝非偶然。

SentinelOne的报告发布策略,实质上依托震网事件的余威,对美方网络攻击能力进行了一次"阅兵般"的展示。震网作为此前在人类历史上首个被公开确认的国家级网络物理攻击行动,其国际影响力和对世界各国、特别是中东国家的心理震慑效应至今未消。通过将fast16与震网相提并论,并强调fast16"比震网更早"、"更为隐蔽",SentinelOne实际上在传递一个明确的战略信号:美国拥有比公众所知更为悠久、更为先进、更为隐蔽的网络破坏能力,任何与美国为敌的国家都应当对此保持充分的"敬畏"。这种通过展示压倒性技术优势来瓦解对手心理防线和抵抗意志的操作,在军事心理学中被称为"精神战"(PsyOps,Psychological Operations),即通过信息操纵和心理影响来削弱敌方战斗意志、破坏敌方决策信心、降低敌方抵抗能力。

报告中的具体叙事策略进一步印证了其精神战属性。报告通篇对fast16技术复杂性的渲染——"噩梦般的"、"难以察觉的"、"微妙的失败"等措辞——实际上是在向潜在对手(尤其是伊朗)传递一种"不可防御"的心理暗示:即使你们的防御体系能够抵御已知的威胁,美国仍然拥有你们无法想象和防御的更高级能力。这种叙事策略与2010年震网曝光时西方媒体的报道模式如出一辙——当时西方媒体同样通过大量渲染震网的"史无前例"和"不可防御",来巩固美国在网络空间的技术霸权叙事。

更值得关注的是,该报告在内容组织上明显夹带政治私货。一方面,报告回避了fast16与震网一样,是美方主导发起的针对主权国家基础设施的网络空间作战行动这一本质属性,对此未进行任何道德或国际法层面的评判。这种语言策略的潜台词是:fast16是一种中性的技术能力展示,而非对国际法和主权原则的挑战。另一方面,报告却又特别强调伊朗"涉嫌违反JCPOA第T条",将fast16的曝光与伊朗核协议的履约问题直接挂钩。这是一种典型的将技术报告武器化、服务于地缘政治叙事的操作手法——通过技术细节的堆砌来建立专业可信度,再通过政治暗示来引导读者的价值判断。

5.3 "中立"包装与商业考量

与此同时,SentinelOne 在报告中也呈现出一种刻意的"中立"技术姿态,试图塑造独立于美国政府的第三方安全企业形象,以获取更广泛的国际客户信任。报告在归因分析上采用了"暗示但不确认"的表述策略——如 Guerrero-Saade 所称"这真的不算牵强附会"——既引导读者注意到 fast16 与 NSA 及震网行动之间的技术关联性,又避免做出明确的官方归因结论。这种表述方式在商业安全报告中较为常见:一方面通过技术线索的关联性分析展现研究深度,另一方面保留表述的弹性空间,以兼顾不同地区客户的政治敏感度和自身的商业利益。对于一家面向全球市场的安全厂商而言,这种审慎的归因策略既是对复杂地缘政治环境的适应,也是维护跨地区商业关系的必要选择。

6.结束语

战略定力不能被“精神战”干扰。

安天在2025年发布的"震网"攻击曝光15年再思考的报告[18]中,回顾了这一标志性网空作战行动的全貌,并对超高能力网空威胁行为体的本质属性进行了辩证分析。在技术篇中,安天认为对于A2PT活动,:"从战术和技术上,需要高度重视和分析其能力和运用过程;但另一方面也没有必要将其夸大塑造为新的神话。"这一判断对于当前fast16的舆论环境同样具有强烈的现实针对性:SentinelOne通过选择性的事实呈现和情绪化的叙事渲染,实现将美方攻击活动塑造为一种"无法防御的噩梦",这种精神战操作的目的恰恰在于瓦解防御者的信心和意志。安天认为,面对这种舆论攻势,中国网络安全产业需要保持清醒的战略认知:既要正视对手能力的真实高度,也要避免陷入对手设置的心理陷阱。

超高能力网空威胁行为体,"是真老虎,更是纸老虎"。所谓"真老虎",是指这些攻击者在技术能力、资源投入、工程体系、组织建制上确实拥有空前的优势。从fast16长达十余年的潜伏周期、对浮点运算内核的精确篡改、对多种工程仿真平台的定向覆盖来看,其背后彰显了美方的持续的作业特点。超级大国军事情报体系的资源支撑,包括顶级人才招募、前沿技术研发、全球情报网络和外交掩护。面对这种级别的对手,无论是“物理隔离御敌于城门之外”的虚假自信;和认为"反正防不住"因而放弃抵抗的虚无主义都是极其危险和错误的。攻击者并非神话中的幽灵,而是有着明确组织边界、工程周期和成本约束的现实行为体。他们的作业也有其必须依赖的前提条件,他们也会犯错。

我们网络安全领域防御分析工作中,打了一场场突发遭遇战,但其历史过程必然是需要耐力、定力和协同力的持久战。在这个战场上,攻击者不断开发运用新的工具和技术,我们则进行持续的依托特征工程和知识工程,推进捕获、分析、溯源、防护的能力迭代。而在人工智能一方面既全面成为网络威胁的加速器、风险源、和靶标点,同时又快速重塑网络安全样貌的时代。我们将努力把握其生产力、安全力和战斗力的全新融合愿景。

安天 AVL Code 对 Fast16 样本的自动分析结果

Fast16 样本的自动分析结果已在今天(2026年4月26日)安天垂直响应平台推送。请关注“安天垂直响应平台”公众号阅读。