安天反病毒引擎强化对OpenClaw Skills的检测点

时间 : 2026年03月16日

1.前言

2026年2月初爆发的OpenClaw Skills供应链大规模投毒攻击,安天将其命名为“利爪浩劫”,并在2月6日发布了长篇分析报告《利爪浩劫——面向AI代理OpenClaw技能市场的大规模投毒行动分析》,揭示了Skills扩展生态已成为攻击AI智能体的关键入口,并针对相关恶意Skills添加了AVL SDK 反病毒引擎检测规则。根据OpenClaw的快速部署和威胁检测,安天引擎进行了如下强化,以支撑使用安天引擎的网安和AI生态合作伙伴,提升OpenClaw的部署和运行安全。

2.安天AVL SDK反病毒引擎强化Skills检测能力,保障智能体安全

本次能力改进主要围绕如下攻击点进行:基于Skill.md下载诱导攻击(ClickFix2.0)、Skill内置恶意脚本、对OpenClaw有针对性和关联的二进制木马样本。

1.增加ClickFix攻击检测开关,对Skill.md强化解析:打开开关后,AVL SDK引擎将不会因Makedown系文本格式而无毒跳过,而会对SKILL.md说明文档进行内容解析,精准提取其中的下载链接地址,基于本地URL库和云端接口(如打开云检测开关)进行匹配检测,并对恶意URL地址进行告警。

2.加强检测识别Skills内置的后门脚本:对Skills中内置的python、js等脚本文件进行静态特征分析和语义逻辑检测,识别其中的恶意代码逻辑,包括识别执行反弹Shell、通过网络请求外传敏感数据、未经授权访问本地文件等行为,精准判定脚本的恶意属性,发现技能植入的后门脚本。

3.强化二进制木马检测,覆盖所有OpenClaw部署环境:无论OpenClaw的安装环境是Windows、Linux还是macOS平台的二进制木马,AVL SDK引擎均可依托本地病毒库精准查杀。安天引擎支撑全体系结构和操作系统平台,完整支持X86、Arm、龙芯、申威、飞腾等架构和Windows、Linux、Android、麒麟、统信、鸿蒙、ROS等。

4.恶意Skills检测规则以独立本地库方式发布:为了满足让安天轻量级引擎产品AVL SDK Lite也能获得恶意Skills检测能力,安天将相关规则作为独立库文件发布,同时将为AI生态伙伴提供一个AVL SDK Lite的版本,便于获得轻载的安全能力。

安天引擎团队正在支撑相关生态伙伴,开发具有恶意Skills检测功能的安全Skills,为OpenClaw企业侧定制发行版提供内置引擎、安天自身的智甲EDR、追影沙箱等产品也会进行能力升级。集成该引擎的安全合作伙伴的主机安全、终端防御等产品也会获得能力更新。

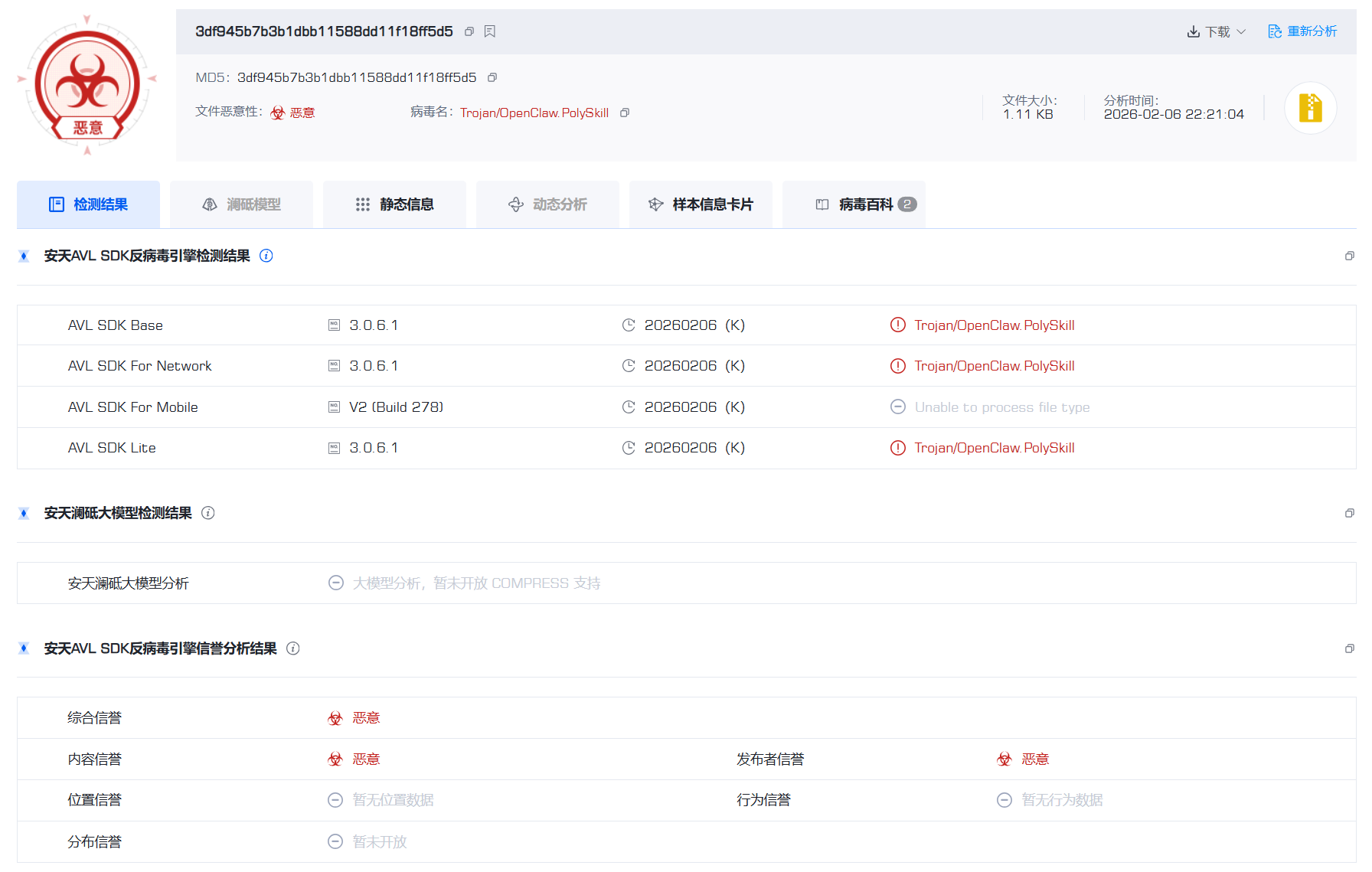

3.对告警命名

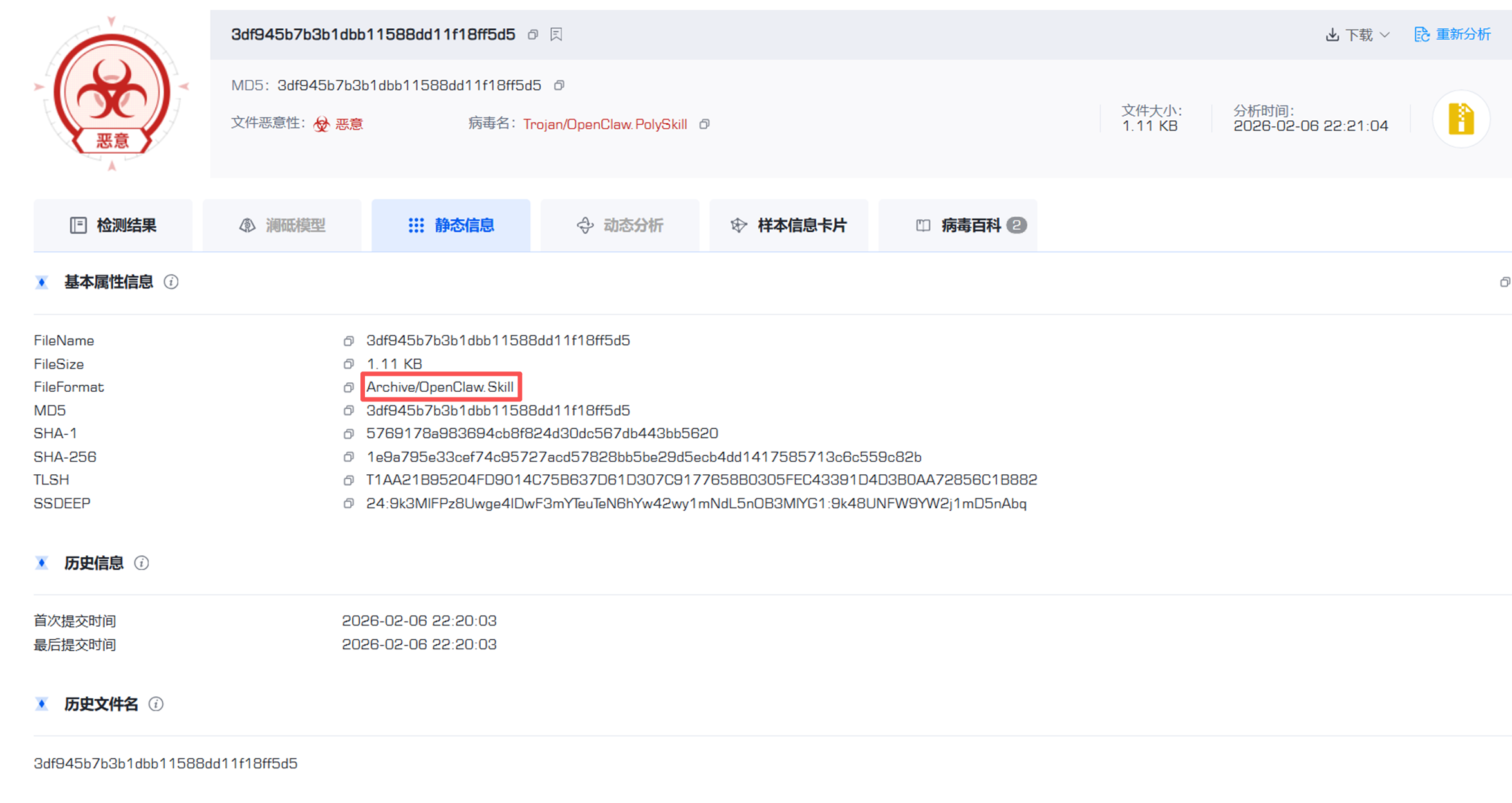

优秀的反病毒引擎不仅要有超高检出率和极为严格的误报控制能力,也需要提供严谨的结构化命名。在分析响应“利爪浩劫”事件后,按照安天命名规范,以恶意代码分类/环境前缀.家族分段命名原则,将相关批次样本统一命名为Trojan/OpenClaw.PolySkill。该命名中,分类前缀“Trojan”明确样本为特洛伊木马分类;运行环境前缀“OpenClaw”是攻击目标和运行环境,说明为OpenClaw生态样本;“PolySkill”则是家族名称。OpenClaw是安天引擎今年添加的第一个环境前缀。同时根据讨论,后续会将ClickFix作为行为标签,添加到对应样本的后缀。与此同时,安天也在正式添加了格式命名Archive/OpenClaw.Skill,将引擎格式输出开关打开后,可以看到对应信息输出。

基于严谨的命名信息,结合计算机病毒分类命名百科的支持,便于嵌入安天引擎的产品为用户提供更精准的信息。

需要了解更多安天引擎信息可以访问安天网站查看https://www.antiy.cn/SecurityEngine.html。

用户可以通过安天计算机病毒百科入口(https://www.virusview.net/)提交可疑的Skills文件进行分析鉴定,与安天共同构建更安全的智能体应用生态。

图1 恶意Skills精准检测命名(Trojan/OpenClaw.PolySkill)

图2 精准格式识别,对Skill文件格式标识为(Archive/OpenClaw.Skill)

附录:攻击者利用OpenClaw Skills攻击原理

OpenClaw技能投毒攻击以其开放的Skills生态和ClawHub平台低门槛的发布机制为突破口,形成了“伪装上架 - 社工诱导 - 恶意执行 - 危害达成”的完整攻击链路,核心利用AI代理的高权限特点和用户的操作信任实现攻击落地。

1.利用平台开放机制,批量投毒上架:ClawHub作为OpenClaw核心的Skills分发渠道,发布门槛极低,仅需注册满一周的GitHub账号即可上传技能,缺乏完善的安全审核机制,攻击者借此批量注册账号,将伪装成加密货币工具、办公助手、社交辅助等高频需求功能的恶意Skills上架,形成海量攻击源。

2.植入恶意代码,伪装合法交互:攻击者在恶意Skills的SKILL.md说明文档或python/js脚本中植入恶意内容,其中SKILL.md为核心载体,通过编写专业详实的功能说明、使用教程提升可信度,将恶意下载链接、命令序列隐藏在 “安装先决条件”“功能依赖配置”等章节,规避用户初步核查。

3.社工诱导执行,突破系统防御:利用OpenClaw用户(多为开发者、工程师)为实现功能正常运行,习惯配置各类依赖、执行终端命令的操作习惯,诱导用户复制运行恶意命令、下载并解压执行加密恶意压缩包,该过程未利用软件漏洞,而是通过“ClickFix”社工攻击技巧,让用户主动执行恶意操作,绕过传统防御体系。

4.借助高权限特性,实现恶意危害:恶意代码执行后,依托OpenClaw本身拥有的文件读写、Shell执行、API密钥管理等高系统权限,直接窃取用户的加密货币钱包信息、API密钥、SSH密钥、浏览器密码等敏感数据,或建立反弹Shell实现远程系统接管,甚至发起横向渗透攻击,造成多维度安全损失。