海莲花组织针对我国重点目标钓鱼攻击活动分析

时间:2026年03月19日 作者:安天CERT

1.概述

2025下半年起,安天CERT持续发现海莲花APT组织疑似继续通过鱼叉式攻击邮件向我国重点单位的核心工作人员投递内含镜像文件的压缩包钓鱼文件,受害者大多属于与国防、政治、外交、智库等领域相关的部门机构。

攻击者初始通过高诱导性钓鱼邮件联系目标,以“十五五规划”等时事热点作为钓鱼主题,附件包裹内含如IMG后缀格式的镜像文件。在Windows系统中镜像文件可直接双击挂载为虚拟光驱方便用户访问内容,但这一便利特性也被攻击者利用将恶意文件伪装成正常文件放入镜像,利用用户习惯性双击执行来绕过部分安全扫描,并通过社会工程学目标执行恶意文件。攻击流程目前发现有利用诱导点击LNK文件触发MST转换技巧、篡改合法软件安装实现隐蔽执行内存态RUST远控载荷的类型,而该远控载荷则是海莲花组织近年长期使用的RUST远控特马。相关流程与海莲花组织在2025年的攻击活动非常相似,仅有在隐蔽执行如MST转换和DLL劫持的手段细节有所改变。

梳理相关活动的特征如下表:

表1-1 攻击活动特征

|

攻击时间 |

2025下半年,至今活跃 |

|

攻击目标 |

我国与国防、政治、外交、智库等领域相关的部门机构 |

|

事件概述 |

海莲花组织针对我国重点目标的钓鱼攻击活动 |

|

攻击意图 |

刺探、窃密 |

|

组织来源 |

越南 |

|

诱饵类型 |

IMG镜像、LNK快捷方式 |

|

攻击手法 |

DLL劫持、MST应用转换 |

|

开发语言 |

RUST语言、C++ |

2.攻击分析

2.1 攻击邮件分析

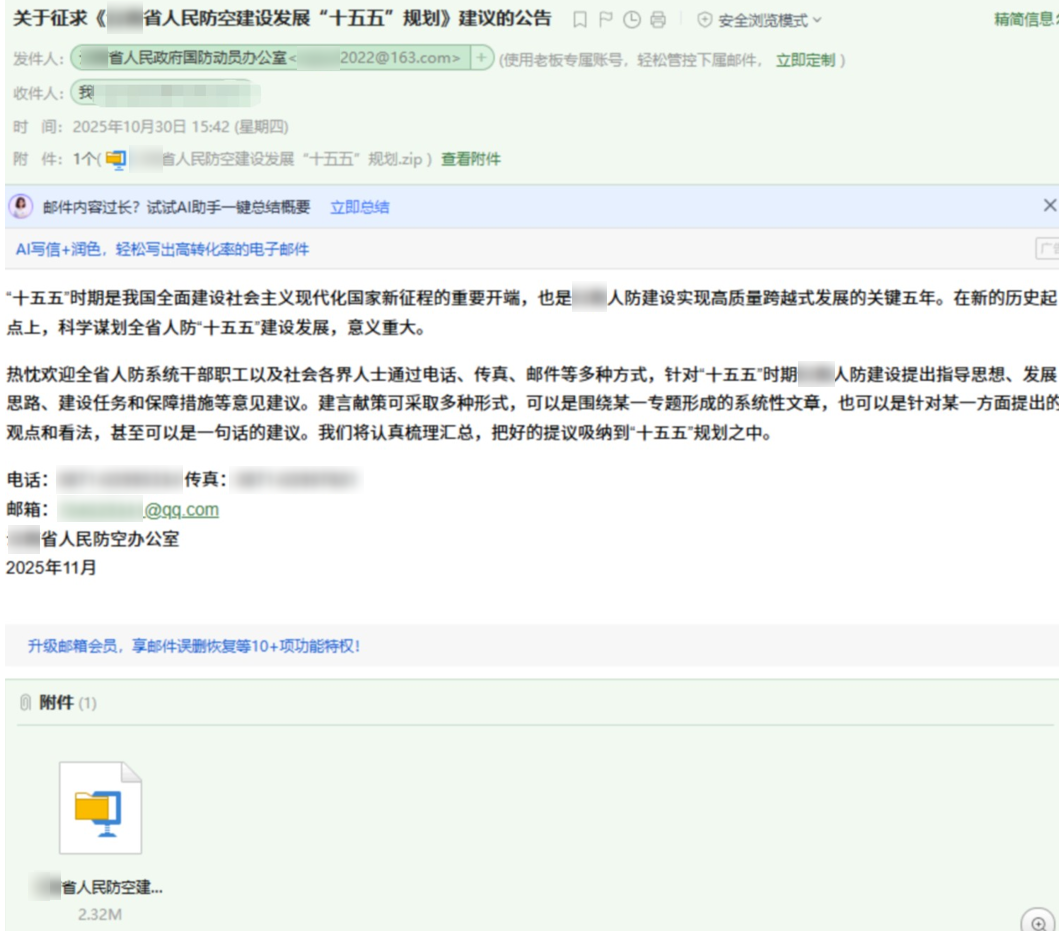

2025年10月30日攻击者伪装成**省人民政府国防动员办公室的虚假身份通过自行注册的网易邮箱账号***2022@163.com向目标发送鱼叉式钓鱼邮件,内容关于**省人民防空建设发展“十五五”规划建议的公告,并提示目标查看附件文件。

表2-1 鱼叉邮件标签

|

发件人邮箱 |

***2022@163.com |

|

邮件发件时间 |

2025年10月30日 15:42(星期四) |

|

邮件标题 |

关于征求《**省人民防空建设发展“十五五”规划》建议的公告 |

|

邮件正文 |

十五五“时期是我国全面建设社会主义现代化国家新征程的重要开端,也是**人防建设实现高质量跨越式发展的关键五年。在新的历史起点上,科学谋划全省人防“十五五”建设发展,意义重大。 热忱欢迎全省人防系统干部职工以及社会各界人士通过电话、传真、邮件等多种方式,针对十五五”时期**人防建设提出指导思想、发展思路、建设任务和保障措施等意见建议。建言献策可采取多种形式,可以是围绕某一专题形成的系统性文章,也可以是针对某一方面提出的观点和看法,甚至可以是一句话的建议。我们将认真梳理汇总,把好的提议吸纳到“十五五”规划之中。 **省人民防空办公室 2025年11月 |

|

附件文件名 |

**省人民防空建设发展“十五五”规划.zip |

|

附件文件哈希 |

fdfd9a180f5f7ce9d9f825db59**** |

邮件的正文内容如下:

图2-1 鱼叉邮件内容

邮件附件是包含1份IMG镜像文件的ZIP包裹:

表2-2 邮件附件标签

|

病毒名称 |

Trojan/ZIP.Generic |

|

原始文件名 |

**省人民防空建设发展“十五五”规划.zip |

|

MD5 |

fdfd9a180f5f7ce9d9f825db5956*** |

|

文件大小 |

2.26 MB (2,374,322 字节) |

|

文件格式 |

Archive/Phil_Katz.ZIP |

|

最后内容修改时间 |

2025:10:29 04:06:42 UTC+8 |

|

包含文件内容 |

**省人民防空建设发展十五五规划 *超长空格*.img |

图2-2 邮件附件内容

2.2 攻击流程分析

以最新的诱饵镜像为例,分析附件的攻击流程如下:

表2-3 诱饵镜像样本标签

|

病毒名称 |

Trojan/IMG.Generic |

|

原始文件名 |

2025-573《当代中东国家治理研究》.img |

|

MD5 |

3b87ccc7d0bd4b46b6b164d8d5*** |

|

文件大小 |

3.01 MB (3164160 字节) |

|

文件格式 |

Archive/ISO9660.ISO[:ISO image] |

|

最后内容修改时间 |

2026:01:12 15:10:02 UTC+8 |

|

包含文件内容 |

《当代中东国家治理研究》.docx.lnk ms3276.exe iexzY 360下载文档 |

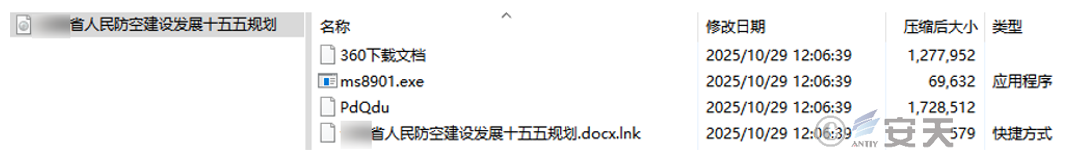

初始诱饵样本为IMG镜像包裹文件,内部有一个快捷方式和三个隐藏文件。

图2-3 诱饵镜像内容

其中,ms3276.exe文件为微软官方文件msiexec.exe,iexzY文件为攻击者构造的恶意MST应用转换文件,“360下载文档”文件为AnyViz官方的合法MSI软件安装包,功能为通用云适配器软件可将任何设备转换为物联网网关。

攻击者引诱受害者点击快捷方式《当代中东国家治理研究》.docx.lnk,快捷方式执行命令:

ms3276.exe /i 360下载文档 TRANSFORMS=iexzY ALLUSERS=2 MSIINSTALLPERUSER=1 /qn

/qn为无界面静默安装,以iexzY为MST转换文件篡改合法MSI“360下载文档”的内容。

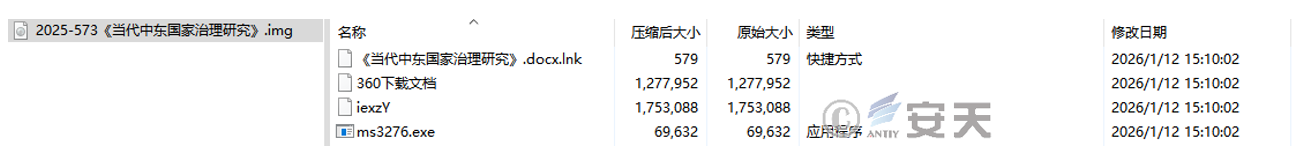

然后MST会在MSI安装时作如下修改:

1. 修改Binary表结构,新增自定义DLL,AnyViz.dll:

图2-4 转换文件修改位置

2. 修改CustomAction表结构,指定AnyViz.dll的导出函数CloudInit、CloudSecurity,并指定安装时直接从Binary表加载AnyViz.dll并执行指定的导出函数,此外在MSI安装完成后,启动在AnyViz软件安装目录下的CloudAdapter.exe程序,为后续DLL劫持作准备:

图2-5 转换文件修改位置

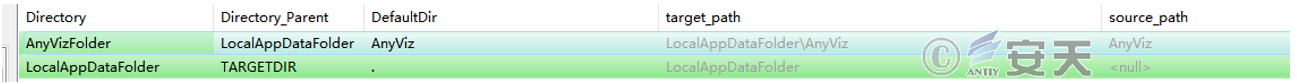

3. 修改Directory表结构,新增AnyVizFolder指向LocalAppDataFolder\AnyViz,指定MSI的安装目录位置,结合安装命令中的MSIINSTALLPERUSER=1表示强制以“当前用户模式”安装,使得安装过程不会向用户提示需要管理员权限。

图2-6 转换文件修改位置

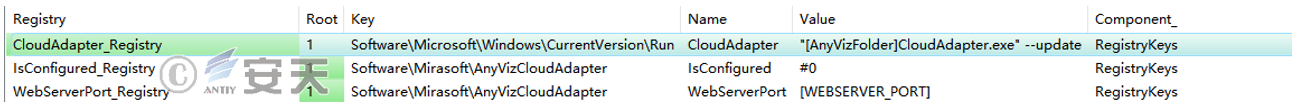

4. 修改Registry表结构,注册表Run键指定上述CloudAdapter.exe随开机启动,实现持久化。

图2-7 转换文件修改位置

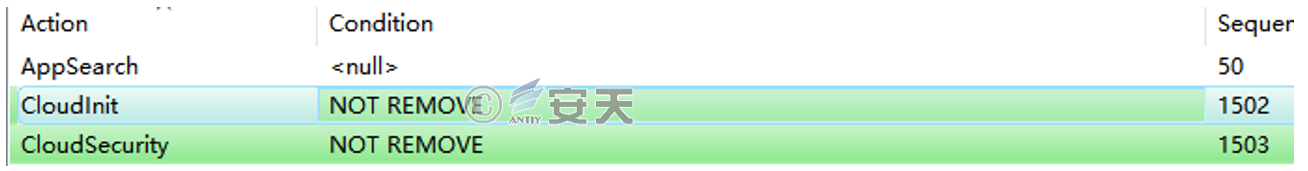

5. 修改InstallExecuteSequence表结构,新增CloudInit和CloudSecurity指定值为NOT REMOVE,表示这两个函数仅在安装或修复时执行,卸载时不执行。

图2-8 转换文件修改位置

以上修改达到对MSI安装的过程中隐蔽植入恶意DLL(AnyViz.dll)及运行指定导出函数(CloudInit、CloudSecurity),并为后续DLL劫持做持久化。

表2-4 样本标签

|

病毒名称 |

Trojan/Win32.Generic |

|

原始文件名 |

AnyViz.dll |

|

MD5 |

32deb724be2b33f8d5059980d7d6*** |

|

处理器架构 |

AMD64 |

|

文件大小 |

1.64 MB (1730048 字节) |

|

文件格式 |

BinExecute/Microsoft.DLL[:X64] |

|

时间戳 |

2026-01-03 03:09:30 UTC+8 |

|

编译语言 |

Microsoft Visual C++ |

|

加壳类型 |

无 |

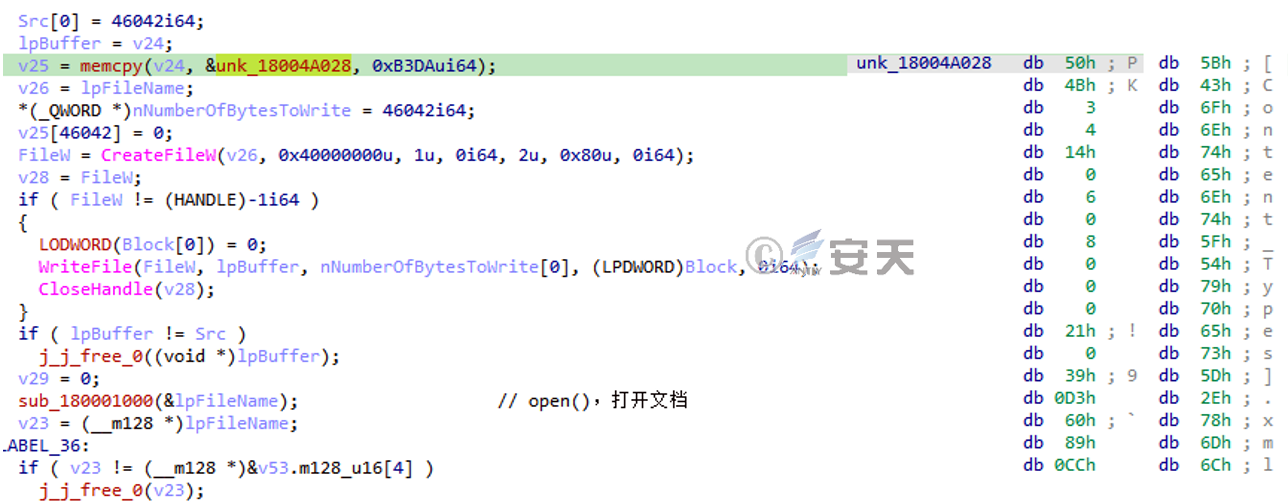

恶意DLL导出函数CloudInit会提取自身数据,保存为Word文档并打开:

%USERPROFILE%\\Documents\\2025-573《当代中东国家治理研究》_附件.docx

图2-9 打开掩饰文档

图2-10 掩饰文档正文

图2-11 释放木马程序

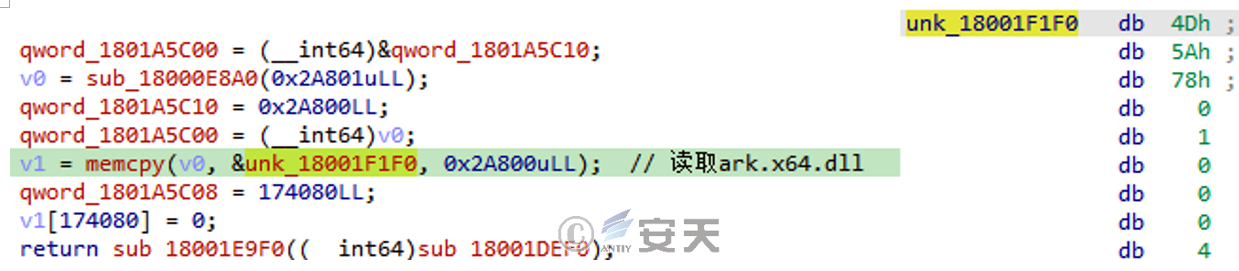

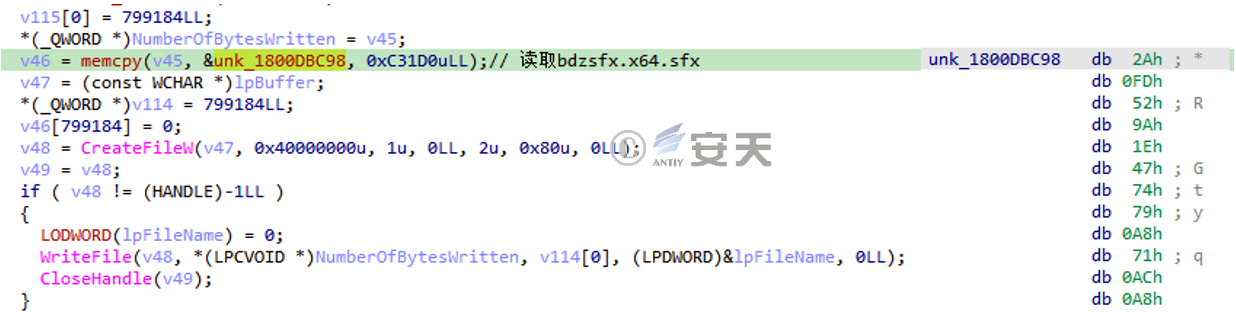

释放Shellcode载荷文件bdzsfx.x64.sfx:

图2-12 释放载荷文件

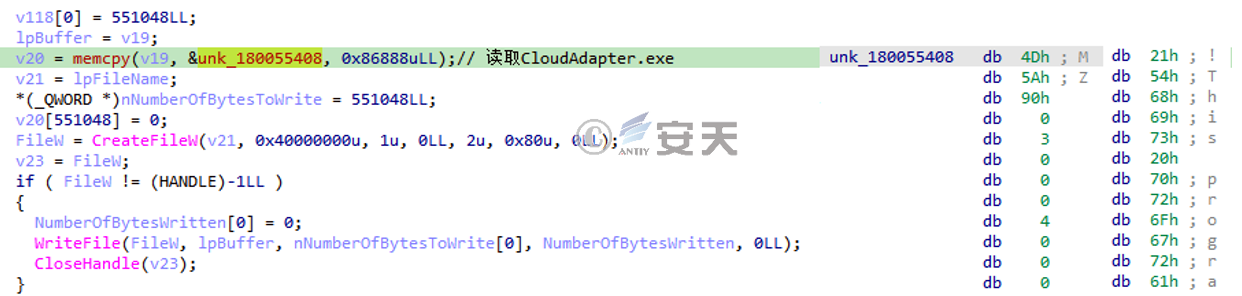

释放合法白程序文件CloudAdapter.exe:

图2-13 释放白程序

CloudAdapter.exe是知名解压软件Bandizip的主程序,默认会调用同目录下的ark.x64.dll组件,这里被木马程序文件ark.x64.dll劫持,是利用白加黑规避杀软检测:

表2-5样本标签

|

病毒名称 |

Trojan/Win32.Generic |

|

原始文件名 |

ark.x64.dll |

|

MD5 |

add71189907a17cfc7e57d89c65b*** |

|

处理器架构 |

AMD64 |

|

文件大小 |

170 KB (174080 字节) |

|

文件格式 |

BinExecute/Microsoft.DLL[:X64] |

|

时间戳 |

2026-01-06 18:08:48 UTC+8 |

|

编译语言 |

Microsoft Visual C++ |

|

加壳类型 |

无 |

木马程序ark.x64.dll主要功能在其导出函数CreateArk,功能可分为两步:

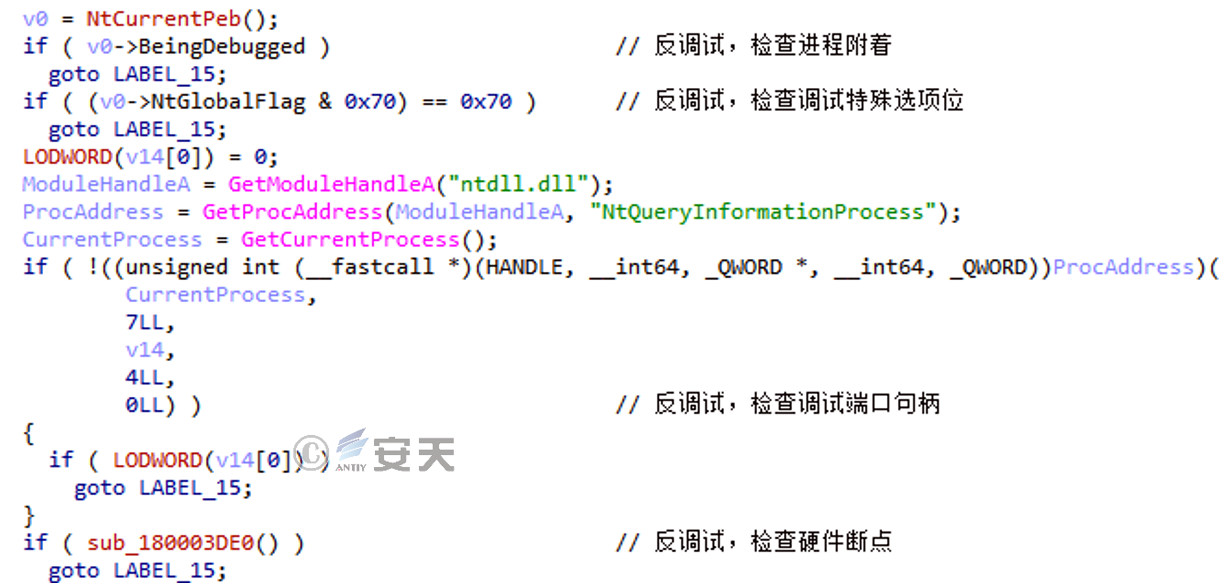

反分析手段。检查调试器、虚拟机、沙箱等,是则直接退出进程:

图2-14 检查是否处于调试环境

图2-15 检查是否处于虚拟环境

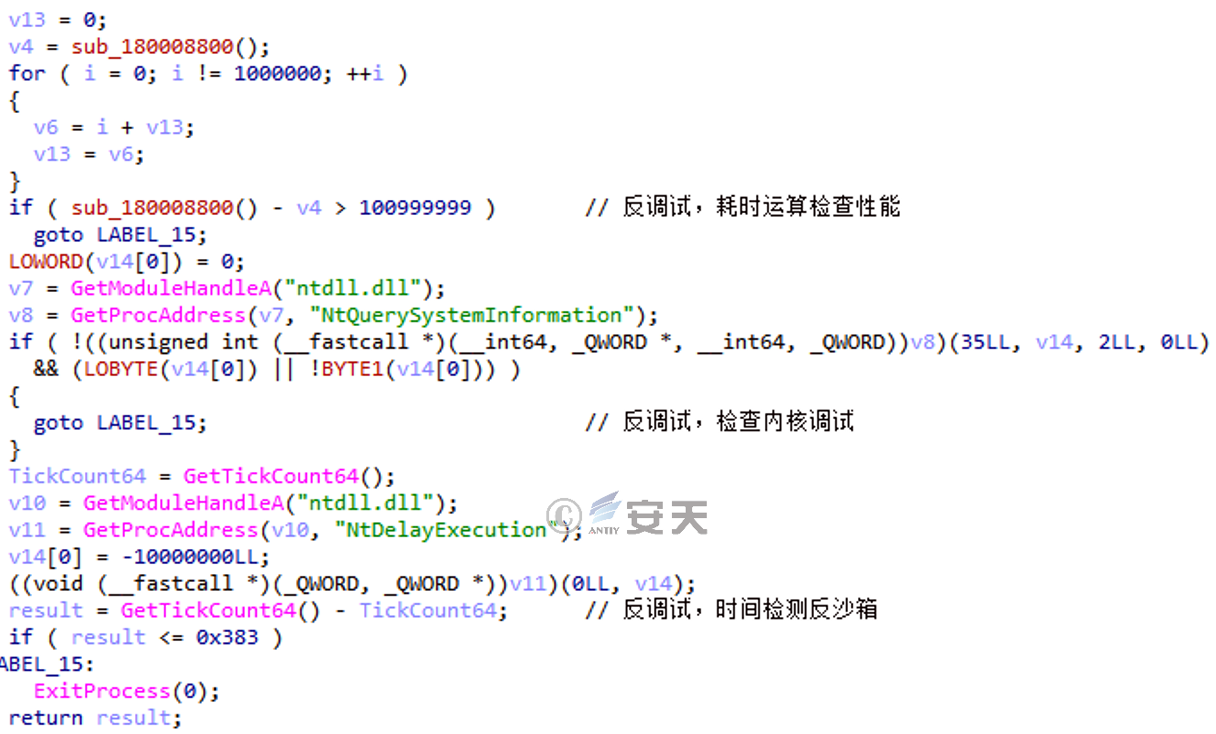

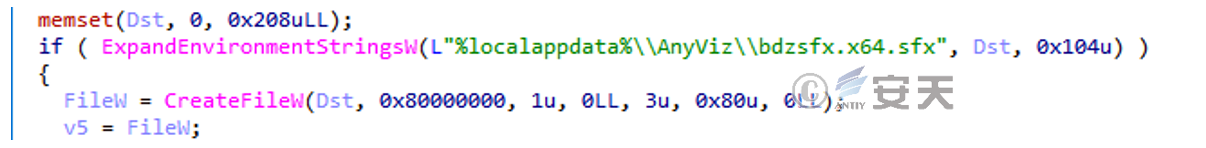

解密执行载荷。首先读取同目录下的Shellcode载荷文件bdzsfx.x64.sfx:

图2-16 读取载荷文件内容

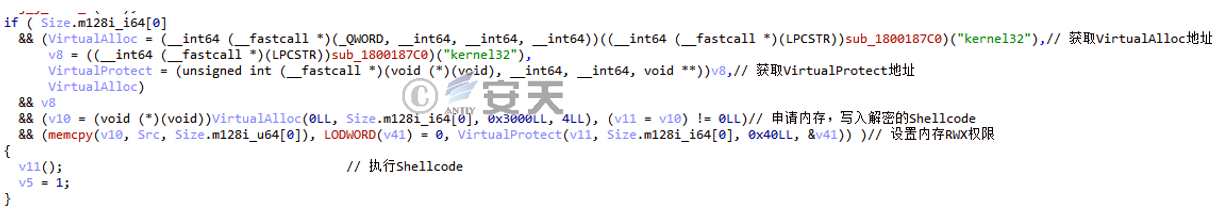

然后将载荷文件的内容解密得到有效Shellcode字节流,解析kernel32导出表获取VirtualAlloc 和VirtualProtect函数地址,申请一段可执行内存块,将Shellcode写入并执行:

图2-17 申请内存执行解密后的Shellcode

该Shellcode与海莲花组织在2025年攻击活动中常态使用的为同一种RUST特马,已被完全Shellcode化,具备远程命令执行、文件窃取、文件下载、文件执行、远程代码执行等功能,这里回连C2地址为:http://45.126.***.***/portals/nationalfrontend/expedite/extensible/dynamic。

图2-18 RUST特马载荷与往期同源

3.拓线分析

通过代码同源等拓线,发现近期海莲花组织同类手段的攻击样本如下:

表3-1 同源样本案例

|

原始诱饵 |

掩饰文档 |

ark.x64.dll |

C2地址 |

|

62c2010daaecfc709c17e7cb2db5*** |

**省人民防空建设发展“十五五”规划.docx |

7d71f1a7dd0ec5aab1df8b16cba7*** |

http://139.180. ***.***:80/latest-news/post/9034/519807/213894 |

|

a5dc80d5c8e34ec68367964e42e2*** |

dzfp_25127000000535412589_北京***控股股份有限公司.pdf |

1fe8653be28790798015410835dd*** |

http://141.11. ***.***/sourcedb/cn/gb/yjy1/zlyswzz/files/resource/121085793/tyfls_674667/index_5.shtml |

|

ca75e2edfcf352e74630065d5832*** |

dzfp_25127000000756822462_***集团有限公司北京分公司.pdf |

e01fd19ec98dd8cf8a98267ecec7*** |

http://83.147. ***.***/info/plot/expansion/activity/meeting |

|

22bd9b807c9c60d752b5d1eb3abe*** |

2025-573《技术同盟的安全化与美国联盟战略框架》.docx |

034b4a14b0bbe9ec2b3ebe4d174c*** |

http://45.126. ***.***/portals/nationalfrontend/expedite/extensible/dynamic |

|

91bee26f132d15fd49e1dd274e5a*** |

酒店预订凭证.pdf |

0fc6bc76122548d11e68c052c2b1*** |

http://139.180. ***.***/latest-news/post/9034/519807/213894 |

|

fdfd9a180f5f7ce9d9f825db5956*** |

**省人民防空建设发展“十五五”规划.docx |

7bd21fb209bdced74ed4646f695*** |

http://172.235. ***.***:8000/static/rapture/nexus-blobstore-s3-prod.js |

4.攻击战术分析与威胁战术框架映射

通过样本分析,和样本攻击实施的依赖条件分析,可以复盘其战术过程。其以社工技巧构建带有一定欺骗性的钓鱼邮件内容,其未使用漏洞利用作为攻击入口,而是通过LNK文件的执行能力,通过安装应用转换、内存载荷、加解密等多种方式试图绕过防护方的检测能力,实现后续的远程控制访问。本次系列攻击活动共涉及ATT&CK框架中10个阶段的16个技术点,具体行为描述如下表:

表4-1 本次攻击活动的技术行为描述表

|

ATT&CK阶段 |

具体行为 |

注释 |

|

侦察 |

搜集受害者身份信息 |

搜集受害者网络账号、工作内容等信息 |

|

搜集受害者组织信息 |

搜集受害者所属工作单位信息 |

|

|

资源开发 |

获取基础设施 |

搭建远程控制C2等 |

|

能力开发 |

恶意组件研发制作 |

|

|

建立账户 |

创建攻击邮件发件账号 |

|

|

初始访问 |

网络钓鱼 |

攻击者通过鱼叉式钓鱼邮件投递恶意附件 |

|

执行 |

诱导用户执行 |

诱导目标点击LNK文件 |

|

利用命令和脚本解释器 |

LNK文件执行内置命令开启流程 |

|

|

持久化 |

利用自动启动执行引导或登录 |

创建注册表启动项实现持久化 |

|

防御规避 |

执行流程劫持 |

劫持白程序,或劫持合法软件安装流程 |

|

规避调试器 |

识别规避调试器 |

|

|

反混淆/解码文件或信息 |

解密载荷数据文件 |

|

|

发现 |

规避调试器 |

发现规避调试器 |

|

命令与控制 |

使用应用层协议 |

远控使用应用层HTTP协议 |

|

数据渗出 |

使用C2信道回传 |

远控使用固定C2信道回传数据 |

|

影响 |

操纵数据 |

攻击者可操纵受控机数据内容 |

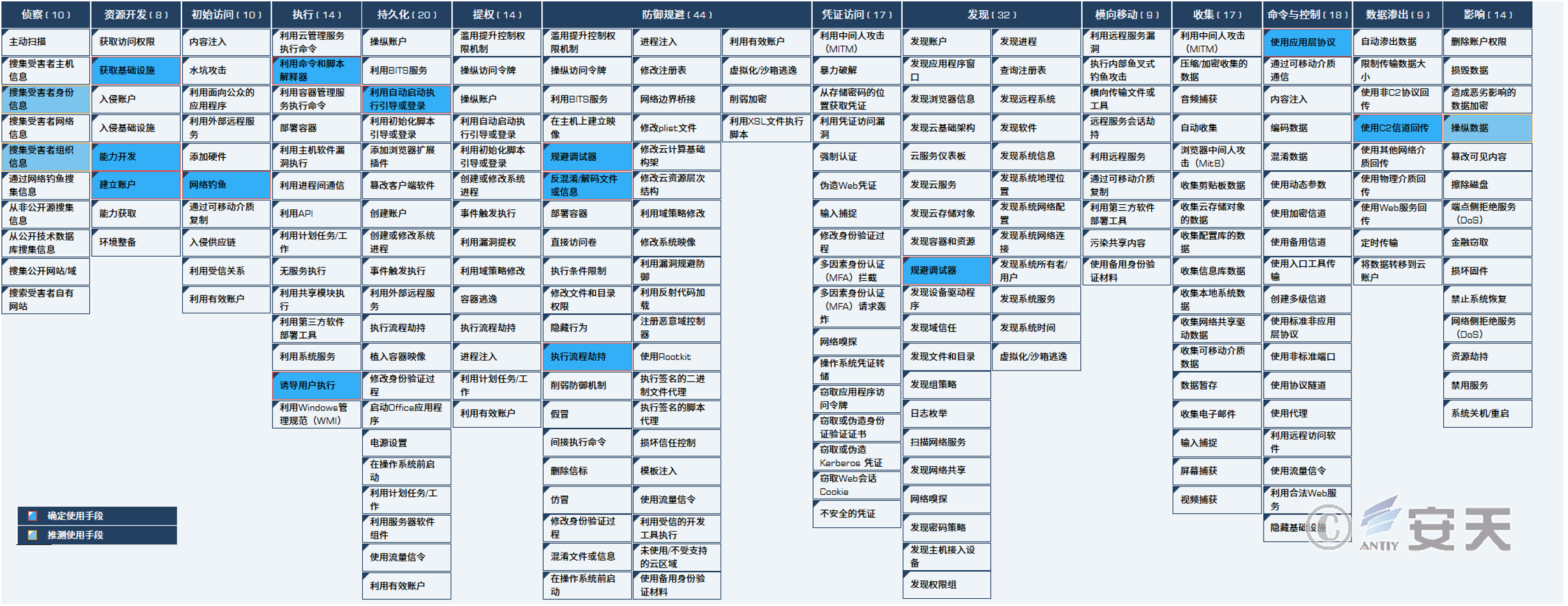

将涉及到的威胁行为技术点映射到ATT&CK框架如下图所示:

图4-1 本次攻击活动对应ATT&CK映射图

5.攻击载荷执行体全生命周期与安全产品关键能力映射矩阵

通过威胁事件详尽分析,得出攻击载荷执行体全生命周期中运行对象和运行动作的攻击过程,可进一步评估终端侧部署的安全防护软件应具备反病毒引擎和主动防御的关键能力映射矩阵。本次系列攻击活动的检测和防御关键能力点描述如下表:

|

攻击执行体 |

对象 |

动作 |

威胁检测引擎 |

主动防御能力 |

|

|

预 |

投 |

鱼叉式钓鱼邮件 |

攻击者发送十五五规划等主题的鱼叉式钓鱼邮件 |

1.邮件元数据提取 2.邮件发件人检测 3.邮件正文内容检测(社工话术) |

1.(钓鱼邮件防护)邮件协议解析和提取邮件源数据,解析出正文、附件文件名、附件文件和发件人、主题等邮件对象数据源 2.(钓鱼邮件防护)邮件内容和主题设定敏感词告警提醒规则 |

|

邮件附件: IMG镜像 |

受害者接收邮件附件 |

1.附件IMG镜像格式识别 2.附件IMG镜像包衍生文件拆解 3.衍生IMG文件递归拆解检测 |

1.(钓鱼邮件防护)邮件附件提取,投递引擎检测,拦截有恶意附件的邮件 |

||

|

加 |

执 |

IMG镜像中LNK文件 |

受害者打开LNK文件触发命令,启动MST转换 |

1.LNK格式识别 2.LNK元数据提取 3.LNK内嵌执行特定静默安装命令检测 |

1(进程防御)监控进程启动参数,设定告警提醒规则 |

|

持 |

应用转换文件iexzY |

为后续CloudAdapter.exe创建注册表启动项 |

不适用 |

1.(注册表防御)监控注册表启动项,拆解出加入注册表的进程名、自启动的内容,投递引擎检测,拦截威胁的启动项,并删除启动项 |

|

|

致 |

过 |

应用转换文件iexzY |

篡改合法软件安装包结构,插入恶意组件AnyViz.dll |

不适用 |

不适用 |

|

恶意组件AnyViz.dll |

提取自身数据: 1.保存为Word文档并打开 2.释放合法白程序文件CloudAdapter.exe 3.释放木马程序文件ark.x64.dll 4.释放Shellcode载荷文件bdzsfx.x64.sfx |

1. PE格式识别 2. 编译器识别(Visual C++) 3. 解析导入导出表 4. 检测提取的专有导入导出序列 |

1.(文件防御)监控全盘文件创建,投递引擎检测,删除威胁文件 |

||

|

木马程序ark.x64.dll |

DLL劫持白程序文件CloudAdapter.exe,解密执行Shellcode载荷文件bdzsfx.x64.sfx |

1.PE格式和编译器类型识别 2.PE真实入口点恶意指令检测 |

1.(文件防御)监控全盘文件创建,投递引擎检测,删除威胁文件 |

||

|

Shellcode文件bdzsfx.x64.sfx |

被解密后,在内存中展开为RUST远控 |

1、无格式文件(Shellcode文件)识别 2、调用内嵌特定Shellcode指令检测 |

1.(主机防火墙)监测应用程序访问C2服务器请求数据包,获取访问的IP、域名和URL,投递引擎检测,拦截威胁C2服务器访问请求数据包 |

||

|

目 |

RUST远控 |

具备远程命令执行、文件窃取、文件下载、文件执行、远程代码执行等功能 |

远控回连C2地址检测 |

1.(主机防火墙)监测应用程序访问C2服务器请求数据包,获取访问的IP、域名和URL,投递引擎检测,拦截威胁C2服务器访问请求数据包 |

|

6.小结

安天CERT认为这是一系列来自越南方向海莲花APT组织的钓鱼攻击活动,攻击者通过邮件附件投递多种恶意包裹,诱导目标运行其中内容触发利用MST应用转换、DLL劫持等系列对抗技巧的攻击流程,最终在内存态中运行海莲花组织RUST远控特马,攻击目标大多属于我国与国防、政治、外交、智库等领域相关的部门机构。

攻击者没有使用传统的ZIP等包裹作为投放格式而采取了光盘镜像方式,是因为Windows系统默认可以解析加载镜像,但部分安全软件没有镜像格式文件的解析和检测能力,导致无法检出恶意代码,增加载荷投放成功的概率。安天AVL SDK反病毒引擎对常见格式均有深度预处理与启发式检测能力,安天智甲EDR基于主动防御机制能够实现对攻击行为的实时拦截与控制,两者结合,从投递、执行、持久化到载荷至效各阶段形成闭环防护能力,可以有效应对类似的攻击伎俩。