安天网络行为检测能力升级通告(20260329)

时间:2026年03月29日 来源:安天

安天长期基于流量侧数据跟踪分析网络攻击活动,识别和捕获恶意网络行为,研发相应的检测机制与方法,积累沉淀形成了安天自主创新的网络行为检测引擎。安天定期发布最近的网络行为检测能力升级通告,帮助客户洞察流量侧的网络安全威胁与近期恶意行为趋势,协助客户及时调整安全应对策略,赋能客户提升网络安全整体水平。

1. 安天网络行为检测能力概述

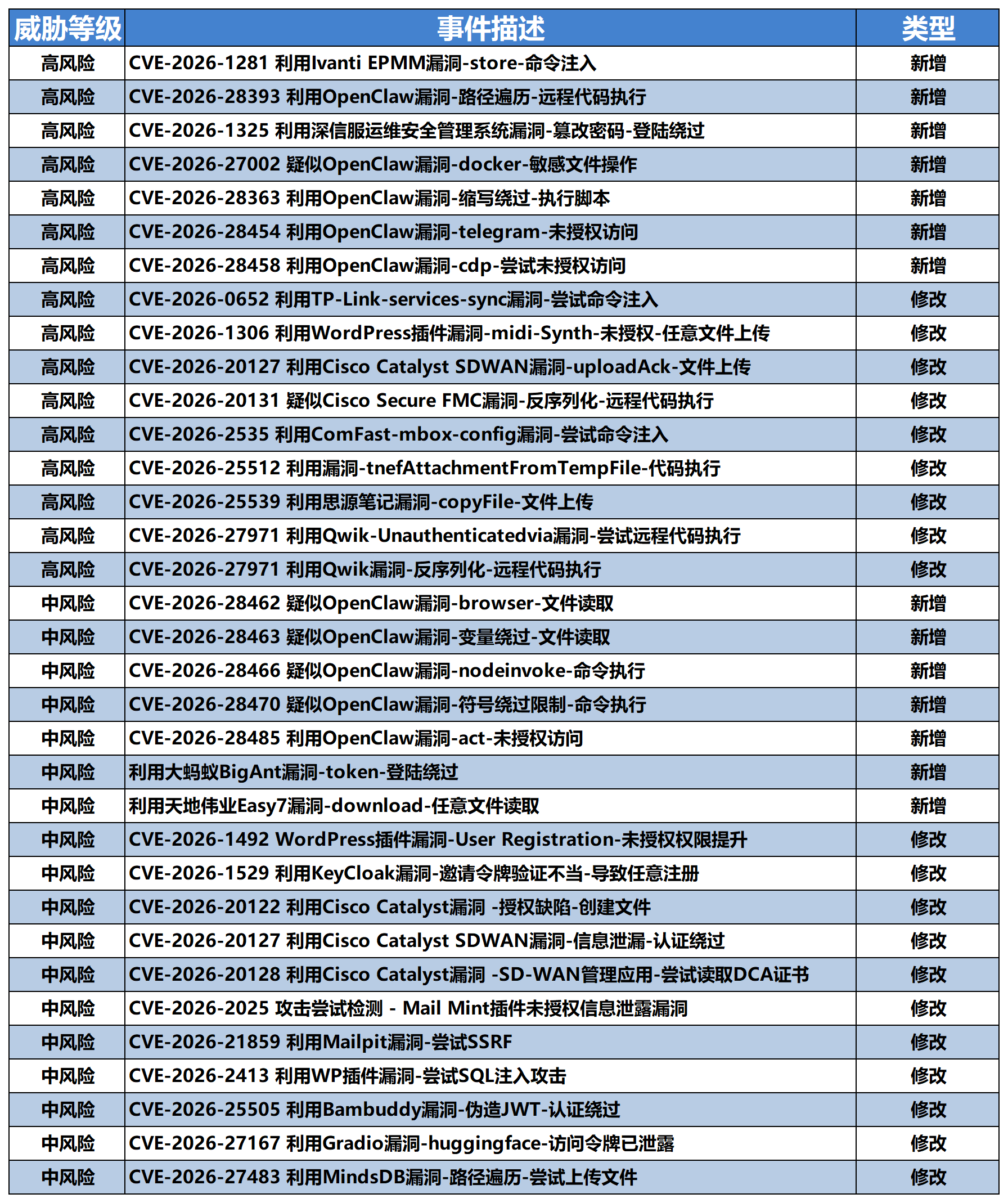

安天网络行为检测引擎收录了近期流行的网络攻击行为特征。本期新增检测规则17条,本期升级改进检测规则91条,网络攻击行为特征涉及代码执行、代码注入等高风险,涉及漏洞利用、文件上传等中风险。

2. 更新列表

本期安天网络行为检测引擎规则库部分更新列表如下:

安天网络行为检测引擎最新规则库版本为Antiy_AVLX_2026032607,建议及时更新安天探海威胁检测系统-网络行为检测引擎规则库(请确认探海系统版本为:6.6.1.4 及以上,旧版本建议先升级至最新版本),安天售后服务热线:400-840-9234。

3. 网络流量威胁趋势

近期,AI 安全监管全面升级,投毒与滥用风险成为行业焦点。央视 3・15 晚会曝光 GEO 技术操控 AI 大模型的 “投毒” 黑产后,监管部门密集出台措施、严查上下游产业链,坚决打击通过付费投喂虚假信息、篡改模型输出的违规行为。与此同时,工信部、CNCERT 等多部门连续发布 OpenClaw 开源 AI 智能体安全预警,针对其默认配置薄弱、权限过高、插件投毒、提示词注入等高危风险,发布 “六要六不要” 防控规范;多地高校紧急禁用该智能体,严防密钥被盗、数据删损、系统越权操控等安全事故发生。

此外,研究人员发现PyPI上的litellm 1.82.7和1.82.8版本包含恶意代码,而这些代码在GitHub上游仓库中并不存在。这两个恶意的版本都包含一个后门文件,一旦该文件被导入,就会立即解码并执行隐藏的恶意载荷。研究人员发现其基础设施和攻击手法与TeamPCP吻合。该组织近期发起了一场长达一个月、横跨五大生态系统的供应链攻击活动,包括GitHub Actions、Docker Hub、npm(CanisterWorm)、OpenVSX以及PyPI。

本期活跃的安全漏洞信息

1OpenClaw拒绝服务漏洞(CVE-2026-32011)

2OpenClaw数据伪造问题漏洞(CVE-2026-32029)

3OpenClaw身份验证绕过漏洞(CVE-2026-32031)

4OpenClaw路径遍历漏洞(CVE-2026-32033)

5Adobe Premiere Pro越界读取漏洞(CVE-2026-27269)

值得关注的安全事件

1安天发布《2025年活跃勒索攻击组织盘点》报告

勒索攻击目前已成为全球组织机构主要的网络安全威胁之一,被攻击者作为牟取非法经济利益的犯罪工具。近年来,勒索攻击的主流威胁形态已从勒索团伙广泛传播勒索软件收取赎金,逐渐转化为“RaaS(勒索软件即服务)+定向攻击”收取高额赎金的模式。本次报告针对2025年攻击活跃度高、受害者信息发布数量多的10个勒索攻击组织进行盘点,包含Akira、Clop、DragonForce、INC、LockBit、Lynx、Medusa、Play、QiLin、SafePay。

2攻击者滥用微软Azure Monitor告警功能发送钓鱼邮件

Azure Monitor是微软提供的云端监控服务,用于收集和分析来自Azure资源、应用及基础设施的数据。用户可以利用它追踪性能、接收账单变动通知、检测故障以及根据各种条件触发告警。然而,近期该平台正遭到攻击者滥用。攻击者通过该平台发送伪造的“回拨钓鱼”邮件,冒充微软安全团队警告用户账户出现了未授权扣费。在过去一个月中,大量用户报告收到Azure Monitor告警,称其账户存在可疑费用或发票活动,并催促用户拨打邮件中附带的电话号码。虽然此类电话通常会导致凭据窃取、支付诈骗或被诱导安装远程控制软件,但鉴于其企业化的主题,攻击者很可能意在获取企业网络的初始访问权限,以便发起后续攻击。

安天探海网络检测实验室简介

安天探海网络检测实验室是安天科技集团旗下的网络安全研究团队,致力于发现网络流量中隐藏的各种网络安全威胁,从多维度分析网络安全威胁的原始流量数据形态,研究各种新型攻击的流量基因,提供包含漏洞利用、异常行为、应用识别、恶意代码活动等检测能力,为网络安全产品赋能,研判网络安全形势并给出专业解读。