冬训营丨危城智甲 —— 端点安全防护能力的资源代价与优化

时间 : 2022年01月26日 来源: 安天

1.端点安全防护资源分配现状

端点安全防护产品的资源占用一直是使用者尤为关心的,如何在相对低占用的情况下,提供满足于使用者场景的安全防护能力,是各家安全厂商尤为关注的重点。

端点安全防护产品是为了对抗端点威胁攻击,保障端点场景安全性,随着端点威胁场景的复杂化,以及威胁对抗强度的提升,威胁的攻击手段也是在不断变化的,从需要通过感染程序被动运行的感染式、木马等病毒,到可以独立运行和传播的蠕虫、木马,再到更具有针对性的场景化攻击,以及高级持续的APT攻击,可以看出攻击手段是越来越复杂化的。为了应对不断复杂化的攻击,端点安全产品也在不断的演进,从以载荷检测为主的反病毒产品,到集成更多管控能力的EPP产品,再到为了应对更复杂威胁,融合了EPP能力的EDR产品,端点安全防护能力也是在不断的扩充和增强的。从资源消耗特性上来看,反病毒产品主要是通过反病毒引擎进行病毒查杀,查杀时资源占用相对是比较高;而EPP产品由于需要持续的监控,以及不断扩充的防御规则,致使整体资源消耗也是高于反病毒产品的;再到EDR产品,由于需要持续的采集、检测和分析响应,使得日常运行消耗的资源更要高于EPP产品。因此,综合来看,随着端点安全覆盖面的不断扩大,所带来的是资源占用上的持续增加。

并且,端点安全防护产品是与操作系统高度融合的,安全防护能力与操作系统业务应用是共用着CPU、内存、磁盘等资源的,并且从系统启动阶段到运行阶段,这种资源共用情况是持续存在的。随着业务系统和安全防护能力的资源需求增加,必然会出现资源抢占,影响用户业务和安全防护的效果,所以说安全防护能力和资源消耗的平衡将成为关键。

同时,随着国产处理器和操作系统自主研发技术的飞速发展,国产中断逐渐成为端点防护的重要战场,但国产硬件的阶段性受限,也为安全防护产品带来了一些挑战。

2.端点安全防护能力资源占用优化

应对于安全防护能力所分配的资源受限的现状,应该从哪些方面进行优化呢?无论是反病毒、EPP、EDR,还是UES等端点安全产品,从安全能力运行机理上来分析,它们所需要提供的安全防护能力基础包括病毒查杀、数据采集以及主动防御,这三项在执行时通常会产生较高的资源占用,因此,从基础能力资源优化来解决端点安全产品的资源占用问题。下面介绍安天智甲产品针对于这三方面的优化方法。

病毒查杀可以通过代码特征库替换hash库来实现病毒库的精简,减少磁盘和内存的资源占用。此外还可以通过建立终端和服务器的双缓存机制,在检测过程中直接判定,并且缓存采用路径hash+文件关键特征的形式,避免了缓存匹配时文件hash的计算,大大提高了检测效率和资源占用。另外可以通过闲时扫描机制,在主机资源相对充裕时进行检测,建立完整的主机缓存,同时也可以针对扫描模式进行配置,以及针对特殊病毒采用完整性监控机制,减少频繁扫描类似深层压缩包的特殊文件,造成的解包成本等问题。最后,充分发挥安天引擎的内建机制,例如跳过无毒格式文件等,也可以有效的减少病毒查杀的资源消耗。

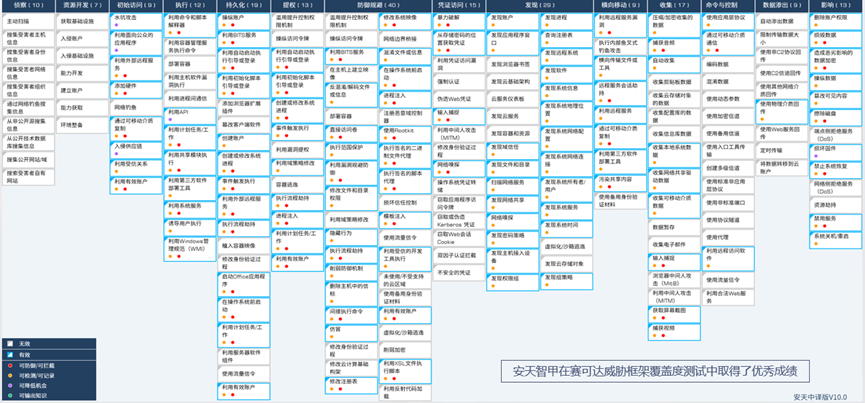

针对主动防御,可以对终端进行识别,基于识别属性,建立有针对性的、场景化的防御策略,并且可以结合安全威胁框架,实现精准防控。下图是安天智甲在ATT&CK上的覆盖度,并且安天智甲产品在赛可达威胁框架覆盖度测试中取得了优异成绩。通过足够丰富的主防手段,我们可以在攻击的各个环节中精准的建立防护体系,在不集中消耗大量资源情况下,对威胁实现好的防御效果。

对于数据采集来说,并非是采集越多数据越好,采集过多不仅造成资源浪费,也会导致威胁分析时成本更高,应该是采集对于威胁分析有真实价值的数据,针对采集的数据,应具备可细粒度配置的能力,根据不同场景配置采集粒度,同时,采集频率和方式也是需要差异化的,最后,由于采集数据量较大,对于采集数据的汇聚可以根据数据类型,采用分类上报、延时上报、数据压缩、数据要阈值控制等方法。

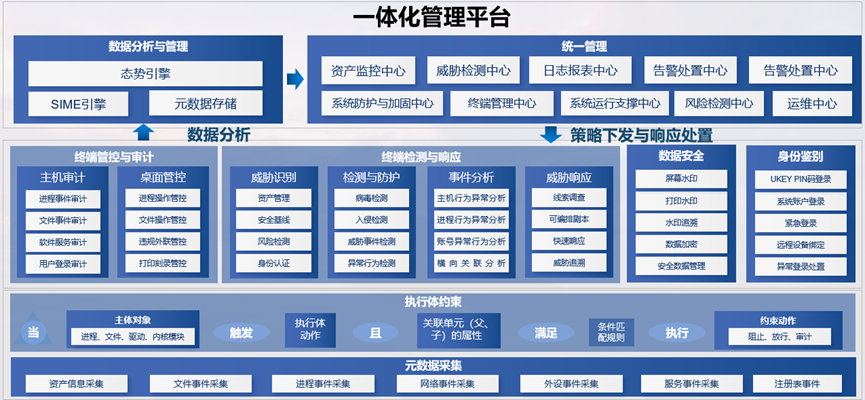

目前不仅单个安全产品存在资源消耗增加,随着端点安全场景的复杂和安全产品种类的增加,用户可能需要在端点部署多个安全产品,造成了部署较为繁琐,也大大的增加了使用和运维的成本,同时对于用户环境造成了极大得资源消耗。为了应对与这种情况,安天智甲采供了一体化防护的方案,通过一个数据采集模块为多个业务系统提供数据支持,一项数据,采集一次,多次利用,有效避免了数据重复采集造成的资源浪费。同时,通过统一的执行体约束模型,可以处理多种业务模块的管控需求,无需加载各驱动模块,也减少了重复监控的资源消耗,同时,也提高了产品稳定性。

3.从终端场景谈资源的有效利用

终端类型云化是一个趋势,云化终端解决了资源难扩充的问题,安全能力必然占用相对较多大而资源,因此解决资源的瓶颈,才是解决因为资源受限,导致安全能力受到影响的彻底方法。网内横向联动场景下,在保证网络联通安全的前提下,通过网内横向联动构建部署数据的全局化,例如可信白名单、防护策略等。同时,可以通过终端分布式感知,构建在安全策略上的强弱搭配,或者可以加强对操作系统和业务软件本身的安全性利用,对冲掉一部分由高算力需求的安全机制所带来的消耗。最后深度与受保护对象环境业务融合,提高兼容性和稳定性,从根本上上解决用户与终端安全产品的资源分配问题。