威胁框架:艰难的落地实践——安天冬训营次日纪实

时间 : 2020年01月10日 来源: 安天

冬训营第二日,网络安全研究者和工程师继续围绕会议主题,从以威胁框架为方法框架分析安天历史上曝光的经典APT事件入手,介绍在智甲端点防御系统、探海威胁检测系统、追影威胁分析系统等产品通过威胁框架对标形成的新的能力特点,以及安天下一代威胁检测引擎、威胁情报生产体系等内核和支撑环节对威胁情报的支持情况。安天向参会嘉宾介绍了三款主机安全工具的研发思路和使用方法。

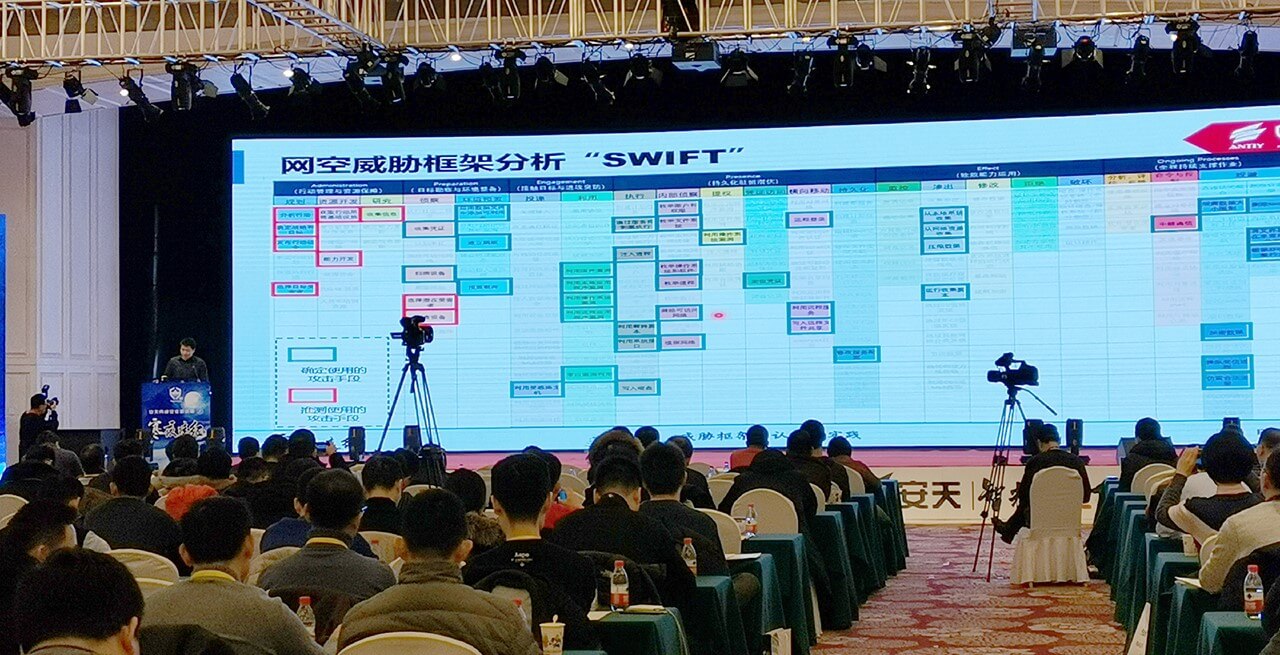

安天应急响应中心:震网与SWIFT入侵事件的对比回顾—超高能力网空威胁行为体的作业模式分析

网空威胁行为体是网络空间攻击活动的来源,它们有不同的目的和动机,其能力也存在明显的差异。根据作业动机、攻击能力、掌控资源等角度,安天结合与业内专家的研讨,将网空威胁行为体正式划分为七个层级,分别是业余黑客、黑产组织、网络犯罪团伙或黑客组织、网络恐怖组织、一般能力国家/地区行为体、高级能力国家/地区行为体、超高能力国家/地区行为体。其中,超高能力国家/地区行为体,或称为超高能力网空威胁行为体,拥有严密的规模建制,庞大的支撑工程体系,掌控体系化的攻击装备和攻击资源,可以进行最为隐蔽和致命的网络攻击。安天将这种网络攻击称之为A2PT(高级的高级持续性威胁)。2019年安天发布了两篇超高能力网空威胁行为体的长篇分析报告——《震网事件的九年再复盘与思考》和《方程式组织攻击SWIFT服务提供商EastNets事件复盘分析报告》。本次冬训营安天分析人员,以两篇报告为内容基础,进一步披露一些未公开的研究内容和更完整的攻击事件链细节,借助TCTF威胁框架,分析在体系化支撑下,针对隔离网目标的集成化武器作业与针对连接互联网基础设施目标的展开远程推进式作业两种作业模式的异同。

安天态势感知研发部:从态势感知视角分析方程式攻击中东最大SWIFT服务商事件

本议题延续前一议题对“方程式”组织攻击中东SWIFT供应商事件(以下简称SWIFT事件)的复盘分析。按照威胁框架将整个攻击过程动作逐个进行精细化拆解,通过回放每个攻击分解步骤,分析每个攻击步骤中防御方在基础结构安全工作、防御纵深设置、事件采集与留存、系统配置策略、安全产品布防等方面的不足,在A2PT级别的攻击下,单点安全能力失效是难以避免的,需要把敌已在内作为基础的敌情想定,以面向失效的设计为基本规划原则。在“实战化”安全运行环境中检验和持续提升防御能力。以资产安全运维平台明晰资产底数,形成网空地形,建立统一安全补丁、统一安全策略分发调整,实现有效的资产安全加固。通过端点侧、网络侧、分析侧的有效数据采集、情报生产,建设态势感知平台系统进行数据汇聚和分析,形成有效安全策略,指控响应行动。安天正在研发的战术型态势感知平台,在安天全线产品体系支撑下通过全面监测和发现、自动化甄别与研判威胁,辅助资产安全运维,利用多源威胁情报和私有化生产的内部情报,赋能客户,协助客户开展网络安全防御体系的构建和防御能力的持续提升。

安天端点安全产品子线:威胁框架在端点主动防御和数据采集的应用 ——ATT&CK在端点防护的实践分享

本议题主要从端点防护系统的主动防御和数据采集两个方面,介绍了安天智甲终端防御系统借助ATT&CK威胁框架提升防御和采集效果的实践经验。

传统杀毒软件重主防、轻采集,导致对态势判断画像的基础数据供给不足,未发挥出主防技术驱动层、内核级的工作机理优势;而新兴EDR软件重采集、弱主防,实际数据采集层次较浅,难以发现内核级安全事件。因此安天认为一款合格的端点防护产品,应该在主动防御和数据采集画像两个方面结合发力,而威胁框架对于提升和验证主动防御和数据采集能力具有较高价值。

通过回顾安天智甲终端防御系统应用ATT&CK威胁框架的实践过程,总结了ATT&CK在端点落地的经验和注意事项,例如技术点选取的优先级、如何针对ATT&CK官方实例给出的防御方法不充分的情况进行补充等。此外在数据采集方面,基于智甲采集能力在ATT&CK威胁框架中的映射,强调了ATT&CK对构建清晰、完备的采集体系的价值,以及在日常监控、重点蹲守、处置追溯等不同应用场景下数据采集的落地方案。

报告结合实际攻防场景,演示了智甲产品在融合了ATT&CK威胁框架后如何在攻击的每个环节进行拦截和信息采集,进而达成最终防护效果。同时强调了威胁框架落地的注意事项,例如不能只注重可视化效果而忽略在端点的防护能力,并指出在规模化信息资产防御场景中,需要具有全面自动化采集部署机制的端点防御产品、可落地的响应猎杀流程与机制以及能够和态势感知对接的商用级分析工具。

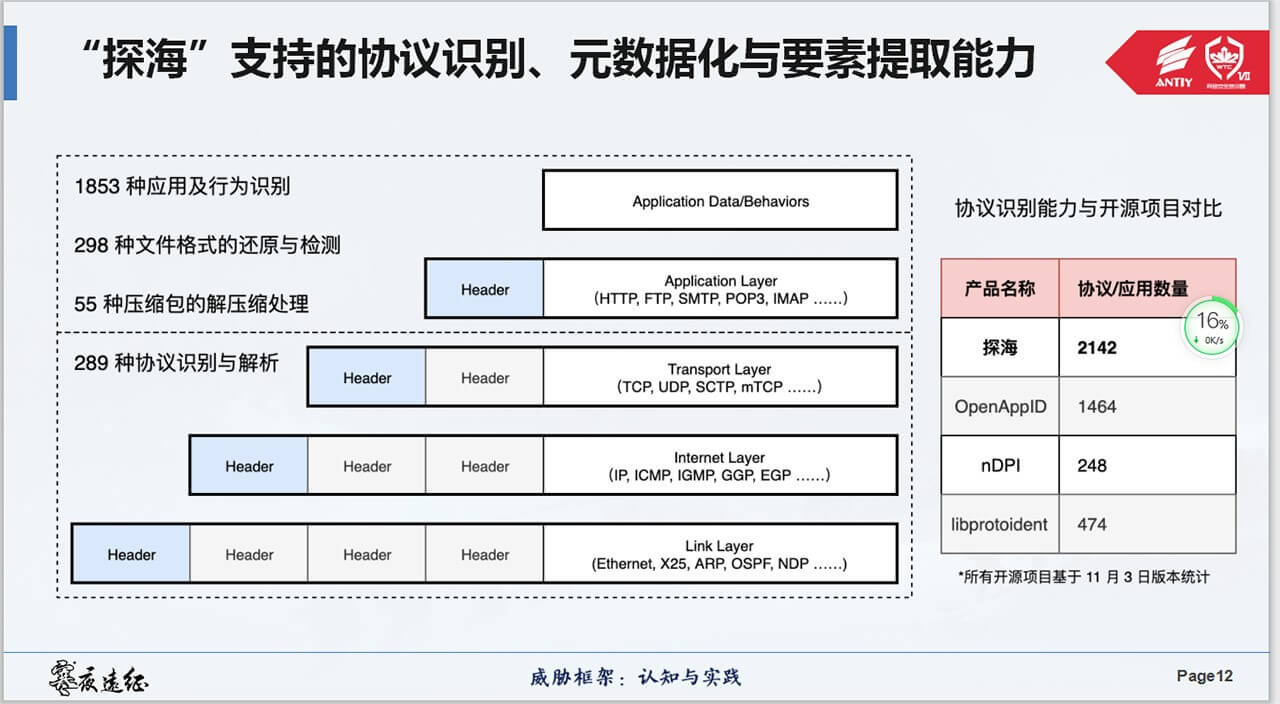

安天监测分析产品子线:流量全要素记录融合细粒度威胁情报支撑威胁猎杀

报告根据“敌将在内、敌已在内”的敌情想定,将“探海”威胁检测系统部署于攻击者的必经之路,基于合理设计的防御纵深,在充分考虑单点失效的前提下,保障交叉火力对威胁行为体的行为感知覆盖,同时也为分析人员全面掌握资产、实现实体分析提供全要素采集的支撑。“探海”提供的全要素采集能力借助较完备的元数据化技术,在保障威胁猎杀所需完整要素的前提下,比全流量记录更节约空间;“探海”也提供了情报和场景触发的不同粒度数据记录能力,特定条件下可记录全流量数据,辅助威胁分析并固化证据;提取的各种元数据不仅保障了对威胁框架中技术的感知能力覆盖,也为下一代引擎提供了丰富的输入对象,使得“探海”可以借助下一代引擎提供的丰富拆解能力、情报承载能力以及沙箱的动态分析能力,在一定程度上补足流量与终端行为之间的断链。

综合多种数据融合的能力,“探海”不仅提供了全要素的记录,更可以融合威胁情报基于确定的线索辅助人员完成组织同源的关联分析,可以根据情报指引、场景条件触发记录的不同粒度数据,进行分析并产出新线索。

为平衡对威胁感知的全方位覆盖和保障业务的连续可用,旁路部署流量检测设备对分光或镜像的流量进行检测和记录是建设动态综合防御体系的过程中经常使用的方案。流量全要素记录能力在威胁框架的指引下,融合了细粒度的威胁情报之后,可以获得相当优秀的威胁检测能力。安天的探海威胁检测系统与追影威胁分析系统的搭档组合,继在2018年取得中国网络威胁对抗赛的两项冠军之后,又获得了2019年该比赛的第一名,蝉联冠军,正是依靠了全要素记录能力与承载威胁情报的下一代威胁检测引擎。

融合威胁情报与威胁框架的技术实践,从2019年下半年开始,在客户探针部署中,为客户提供了有效的威胁猎杀指引,支撑了态势感知能力的建设,这些能力都将在今年走向更多客户。

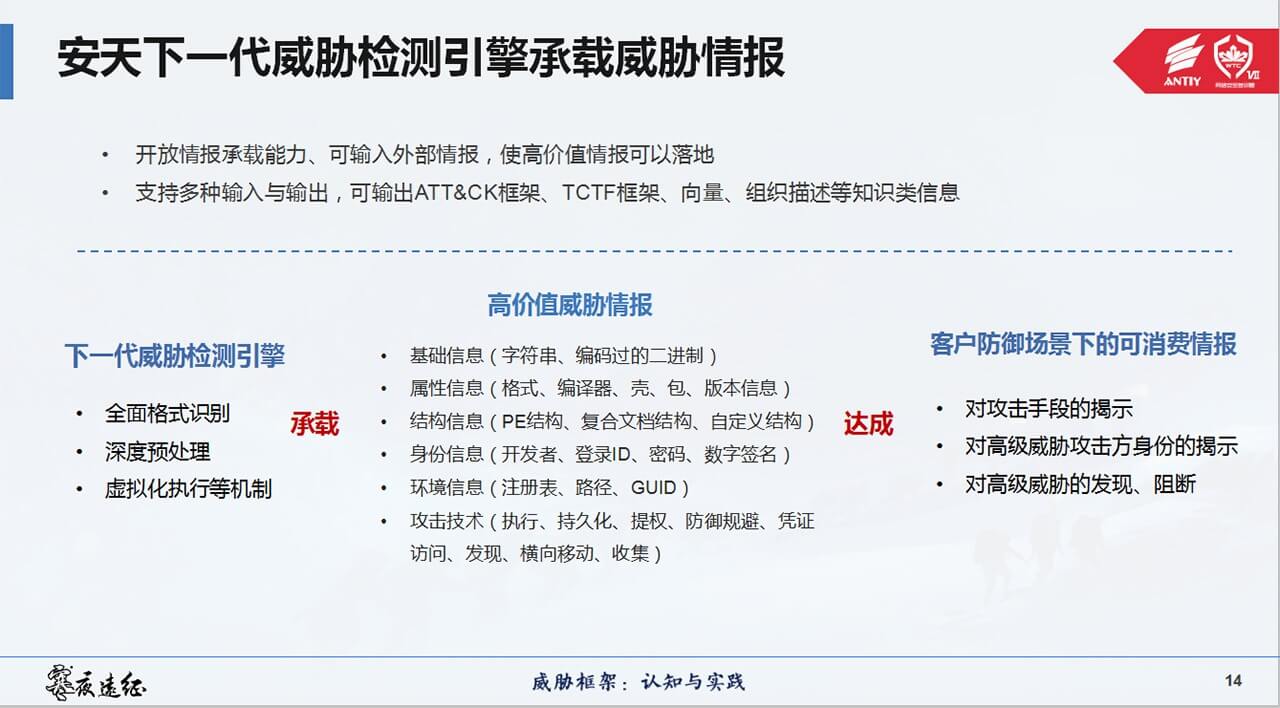

安天基础引擎研发部:下一代威胁检测引擎承载威胁情报

“谁对我发起了攻击?用了什么手段?我面临什么样的威胁?我需要作出怎样的防御动作?我能够自动化的完成这些动作么?……”这些都是在新的网络安全形势下需要被解决的问题。

面对这样的需求,业界普遍引入威胁情报来解决这些问题。IOC情报常常被与传统反病毒产品一起使用,人们期望这样能够达成对攻击方所使用的装备或基础设施的指向能力和对海量的恶意代码的检测与辨识能力,从而达到发现和阻断威胁的作用。这种检测能力组合虽然对类似海莲花、白象、绿斑一类的APT攻击具有一定的价值,但在过去十年内对于对抗来自更高水平的威胁行为体的活动收效甚微。在对类似毒曲II、方程式等高级威胁行动或组织的发现、阻断和猎杀活动中,这些情报几乎无法发挥任何作用。这主要和IOC情报本身检测机制的鲁棒性较差以及传统反病毒引擎的局限性有关。

传统的威胁情报,能够较低成本有效落地使用的通常只有Hash、域名、URL等IOC信标,面对广泛使用不落地样本、样本按需定制和掌控大量C2基础设施的攻击方,传统威胁情报效用性不佳。而在威胁分析成果中,一些的事实上可机读、可形式化的信息,例如关键代码段、关键字符串等,因安全产品缺少足够的预处理能力,无法实现情报落地。在业内资深专家的指导下,安天下一代威胁检测引擎全面完善了情报承载能力,支持对多种形式化信息进行匹配,拓宽了用户扩展情报能力的“频谱”。

传统反病毒引擎配套提供的知识决策信息是单一病毒名,对于高级威胁对抗来说信息不足。安天下一代威胁检测引擎支持多种输入与输出,包括对应载荷的ATT&CK威胁框架、TCTF威胁框架相关的知识映射标签。

安天研究院:打造一个轻量级分析工具

安天研究院研究人员介绍了安天轻量级行为分析工具产品行为显微镜(Action Scope)的研发过程和能力特点。并就如何推动研发体系和分析体系实现有效的能力协同分享了自己的思考。

会上,安天向现场嘉宾通过U盘发放了3个实用安全工具的免费版本,安天工程师介绍了研发思路和使用方法。

行为显微镜Action Scope

Action Scope是安天研究院研发的对程序的动态行为进行揭示的便携类工具产品,通过动态行为监控与人工交互分析的有效结合,揭示文件每一步执行的具体行为、模块调用及漏洞利用等情况,辅助专业分析人员进行判定。

系统深度分析工具ATool

ATool是安天面向威胁检测与威胁分析人员开发的Windows系统深度分析工具,其通过对系统内核模块、驱动、服务、进程、模块、端口等信息进行分析关联,进行对象的安全检查和可信验证,协助完成手动分析处置工作。该工具最早版本发布于2002年,并在2006年引入了四层守信模型进行安全分析,是安天威胁分析猎杀工程师的必备工具。

精细化扫描工具ScanTool

ScanTool是一款区别于传统病毒检测工具与计算机取证工具的便携式自动化检测工具,其核心是对主机全量文件和其他检测对象完成多引擎的检测扫描和全面的元数据提取与验证,形成完整日志,并提取出可疑文件。为专业分析人员快速定位威胁及取证工作提供有力支撑。

安天通过创意安天论坛对相关工具免费版本提供支持:http://bbs.antiy.cn

会议最后,安天研究院介绍了《Windows的安全演进对国产操作系统的启示》。

随着网络强国战略的不断推进实施,网络安全所面临的风险挑战也会更加严峻,对能力型网络安全企业的使命要求也在不断提高。从与恶意代码对抗的小闭环,走向全面赋能客户、助力客户建设防御体系,有效实现威胁对抗大闭环,对安天人来说是一个艰难的过程,也是必须完成的突破。这也是我们把本届冬训营营语定为“寒夜远征”的原因,“寒夜”是严峻的安全威胁挑战,“远征”是我们达成目标的信念与行动。智者安天下,安天将与客户携手,共同创造网络安全防御的未来。

以上为冬训营第二日精彩内容回顾(首日纪实见:威胁框架:价值的认知——安天冬训营首日纪实)